在本文中,我们将介绍一些可选但有用的设置:本文是续篇,第1 部分和第2 部分 2小时开始看oVirt 。文章

- 介绍

- 安装管理器(ovirt引擎)和管理程序(主机)

- 高级设置-我们在这里

- 基本操作

其他管理员设定

为了方便起见,我们将提供其他包装:$ sudo yum install bash-completion vim

要启用自动补全功能,应将bash-completion命令切换为bash。添加其他DNS名称

当您需要通过备用名称(CNAME,别名或只是没有域名后缀的简称)连接到管理器时,这是必需的。出于安全原因,管理器仅允许使用允许的名称列表进行连接。创建一个配置文件:$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-sso-setup.conf

以下内容:SSO_ALTERNATE_ENGINE_FQDNS="ovirt.example.com some.alias.example.com ovirt"

并重新启动管理器:$ sudo systemctl restart ovirt-engine

通过AD配置身份验证

oVirt具有内置的用户群,但也支持外部LDAP提供程序,包括 广告。典型配置的最简单方法是启动向导并重新启动管理器:$ sudo yum install ovirt-engine-extension-aaa-ldap-setup

$ sudo ovirt-engine-extension-aaa-ldap-setup

$ sudo systemctl restart ovirt-engine

向导示例$

sudo ovirt-engine-extension-aaa-ldap-setupAvailable LDAP implementations:

…

3 — Active Directory

…

Please select:

3Please enter Active Directory Forest name:

example.com

Please select protocol to use (startTLS, ldaps, plain)

[startTLS]:

Please select method to obtain PEM encoded CA certificate (File, URL, Inline, System, Insecure):

URLURL:

wwwca.example.com/myRootCA.pemEnter search user DN (for example uid=username,dc=example,dc=com or leave empty for anonymous):

CN=oVirt-Engine,CN=Users,DC=example,DC=comEnter search user password:

*password*[ INFO ] Attempting to bind using 'CN=oVirt-Engine,CN=Users,DC=example,DC=com'

Are you going to use Single Sign-On for Virtual Machines (Yes, No)

[Yes]:

Please specify profile name that will be visible to users

[example.com]:

Please provide credentials to test login flow:

Enter user name:

someAnyUserEnter user password:

…

[ INFO ] Login sequence executed successfully

…

Select test sequence to execute (Done, Abort, Login, Search)

[Done]:

[ INFO ] Stage: Transaction setup

…

CONFIGURATION SUMMARY

…

使用向导适合大多数情况。对于复杂的配置,这些设置是手动的。在oVirt,用户和角色文档中了解更多信息。将Engine成功连接到AD后,其他配置文件将显示在连接窗口中以及系统对象的“ 权限”选项卡上-可以向用户和AD组颁发权限。应该注意的是,用户和组的外部目录不仅可以是AD,还可以是IPA,eDirectory等。多路径

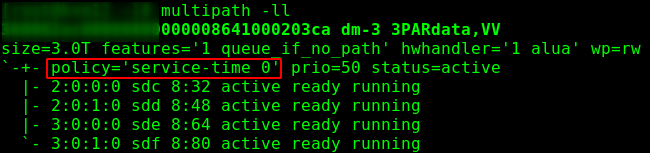

在生产环境中,存储系统必须通过几个独立的多个I / O路径连接到主机。通常,在CentOS(以及oVirt)中,构建多个设备路径没有问题(find_multipaths是)。第2部分中介绍了FCoE的其他设置。值得关注存储系统制造商的建议-许多建议使用循环策略,默认情况下,Enterprise Linux 7中使用服务Linux。例如3PARHPE 3PAR Red Hat Enterprise Linux, CentOS Linux, Oracle Linux, and OracleVM Server Implementation Guide EL Host Generic-ALUA Persona 2, /etc/multipath.conf :

defaults {

polling_interval 10

user_friendly_names no

find_multipaths yes

}

devices {

device {

vendor "3PARdata"

product "VV"

path_grouping_policy group_by_prio

path_selector "round-robin 0"

path_checker tur

features "0"

hardware_handler "1 alua"

prio alua

failback immediate

rr_weight uniform

no_path_retry 18

rr_min_io_rq 1

detect_prio yes

fast_io_fail_tmo 10

dev_loss_tmo "infinity"

}

}

:

systemctl restart multipathd

. 1 — - .

. 1 — - . . 2 — - .

. 2 — - . 电源管理设置

如果Engine长时间无法收到主机的响应,则允许您执行计算机的硬件重置。通过Fence Agent实施。计算->主机-> 主机 -编辑->电源管理,然后启用“启用电源管理”并添加代理-“添加Fence代理”-> +。我们指出类型(例如,必须为iLO5指定ilo4),ipmi接口的名称/地址以及用户名/密码。建议您创建一个单独的用户(例如oVirt-PM),如果是iLO,请给他授予特权:- 登录

- 远程控制台

- 虚拟电源和重置

- 虚拟媒体

- 配置iLO设置

- 管理用户帐户

不要问为什么,它是根据经验选择的。控制台防护代理要求的权限较小。设置访问控制列表时,应记住,代理程序不是在引擎上运行,而是在“邻居”主机(所谓的电源管理代理)上运行,也就是说,如果集群中只有一个节点,则电源管理将无法工作。SSL设置

完整的官方说明在文档附录D:oVirt和SSL中-替换oVirt Engine SSL / TLS证书。证书可以来自我们的公司CA,也可以来自外部商业证书颁发机构。重要说明:证书旨在连接到管理器,不会影响Engine与节点之间的交互-它们将使用Engine颁发的自签名证书。要求:- 以PEM格式发行的CA的证书,包括到根CA的整个链(从开始的下级发行者到末尾的根);

- 发行CA颁发的Apache证书(还附有整个CA证书链)

- Apache的私钥,无密码。

假设我们的发布证书颁发机构正在运行名为subca.example.com的CentOS,并且请求,密钥和证书位于/ etc / pki / tls /目录中。我们执行备份并创建一个临时目录:$ sudo cp /etc/pki/ovirt-engine/keys/apache.key.nopass /etc/pki/ovirt-engine/keys/apache.key.nopass.`date +%F`

$ sudo cp /etc/pki/ovirt-engine/certs/apache.cer /etc/pki/ovirt-engine/certs/apache.cer.`date +%F`

$ sudo mkdir /opt/certs

$ sudo chown mgmt.mgmt /opt/certs

下载证书,从我们的工作站执行证书或以另一种方便的方式进行传输:[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/cachain.pem mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com:/etc/pki/tls/private/ovirt.key mgmt@ovirt.example.com:/opt/certs

[myuser@mydesktop] $ scp -3 causer@subca.example.com/etc/pki/tls/certs/ovirt.crt mgmt@ovirt.example.com:/opt/certs

结果,您应该看到所有3个文件:$ ls /opt/certs

cachain.pem ovirt.crt ovirt.key

证书安装

我们复制文件并更新信任列表:$ sudo cp /opt/certs/cachain.pem /etc/pki/ca-trust/source/anchors

$ sudo update-ca-trust

$ sudo rm /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/cachain.pem /etc/pki/ovirt-engine/apache-ca.pem

$ sudo cp /opt/certs/ovirt03.key /etc/pki/ovirt-engine/keys/apache.key.nopass

$ sudo cp /opt/certs/ovirt03.crt /etc/pki/ovirt-engine/certs/apache.cer

$ sudo systemctl restart httpd.service

添加/更新配置文件:$ sudo vim /etc/ovirt-engine/engine.conf.d/99-custom-truststore.conf

ENGINE_HTTPS_PKI_TRUST_STORE="/etc/pki/java/cacerts"

ENGINE_HTTPS_PKI_TRUST_STORE_PASSWORD=""

$ sudo vim /etc/ovirt-engine/ovirt-websocket-proxy.conf.d/10-setup.conf

SSL_CERTIFICATE=/etc/pki/ovirt-engine/certs/apache.cer

SSL_KEY=/etc/pki/ovirt-engine/keys/apache.key.nopass

$ sudo vim /etc/ovirt-imageio-proxy/ovirt-imageio-proxy.conf

# Key file for SSL connections

ssl_key_file = /etc/pki/ovirt-engine/keys/apache.key.nopass

# Certificate file for SSL connections

ssl_cert_file = /etc/pki/ovirt-engine/certs/apache.cer

接下来,我们重新启动所有受影响的服务:$ sudo systemctl restart ovirt-provider-ovn.service

$ sudo systemctl restart ovirt-imageio-proxy

$ sudo systemctl restart ovirt-websocket-proxy

$ sudo systemctl restart ovirt-engine.service

做完了!现在该连接到管理器并验证该连接是否受到签名的SSL证书的保护了。封存

没有她的地方!在本节中,我们将讨论管理器归档; VM归档是一个单独的问题。我们将每天制作一次存档副本,并将其放在NFS上,例如,在放置ISO映像的同一系统上-mynfs01.example.com:/exports/ovirt-backup。不建议将存档存储在运行Engine的同一台计算机上。安装并启用autofs:$ sudo yum install autofs

$ sudo systemctl enable autofs

$ sudo systemctl start autofs

创建一个脚本:$ sudo vim /etc/cron.daily/make.oVirt.backup.sh

以下内容:#!/bin/bash

datetime=`date +"%F.%R"`

backupdir="/net/mynfs01.example.com/exports/ovirt-backup"

filename="$backupdir/`hostname --short`.`date +"%F.%R"`"

engine-backup --mode=backup --scope=all --file=$filename.data --log=$filename.log

我们使文件可执行:$ sudo chmod a+x /etc/cron.daily/make.oVirt.backup.sh

现在,每天晚上我们都会收到管理员设置档案。主机管理界面

Cockpit是Linux系统的现代管理界面。在这种情况下,它扮演的角色接近ESXi Web界面。 图。3-面板外观。它的安装非常简单,您需要驾驶舱软件包和cockpit-ovirt-dashboard插件:

图。3-面板外观。它的安装非常简单,您需要驾驶舱软件包和cockpit-ovirt-dashboard插件:$ sudo yum install cockpit cockpit-ovirt-dashboard -y

打开驾驶舱:$ sudo systemctl enable --now cockpit.socket

防火墙设置:sudo firewall-cmd --add-service=cockpit

sudo firewall-cmd --add-service=cockpit --permanent

现在您可以连接到主机:https:// [主机IP或FQDN]:9090虚拟局域网

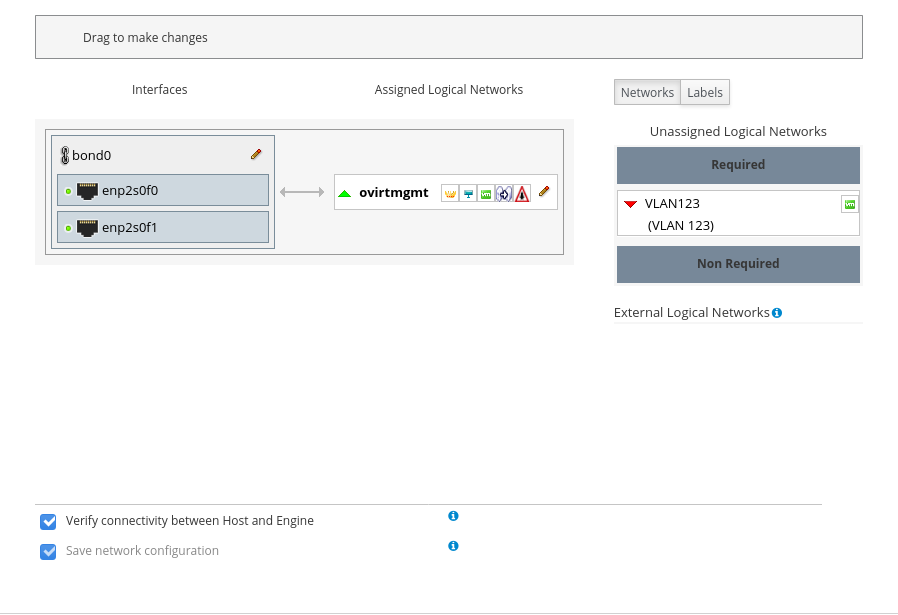

在文档中阅读有关网络的更多信息。有很多可能性,在这里我们描述虚拟网络的连接。要连接其他子网,必须首先在配置中对其进行描述:网络->网络->新建,此处仅名称是必填字段;将打开“虚拟机网络”复选框,该复选框允许机器使用该网络,并要连接标签,请启用“ 启用VLAN标签”,输入VLAN编号,然后单击“确定”。现在,您需要转到计算->主机-> kvmNN->网络接口->设置主机网络主机。从未分配的逻辑网络的右侧添加的网络向左拖动在所指派的逻辑网络: 图4-添加网络之前。

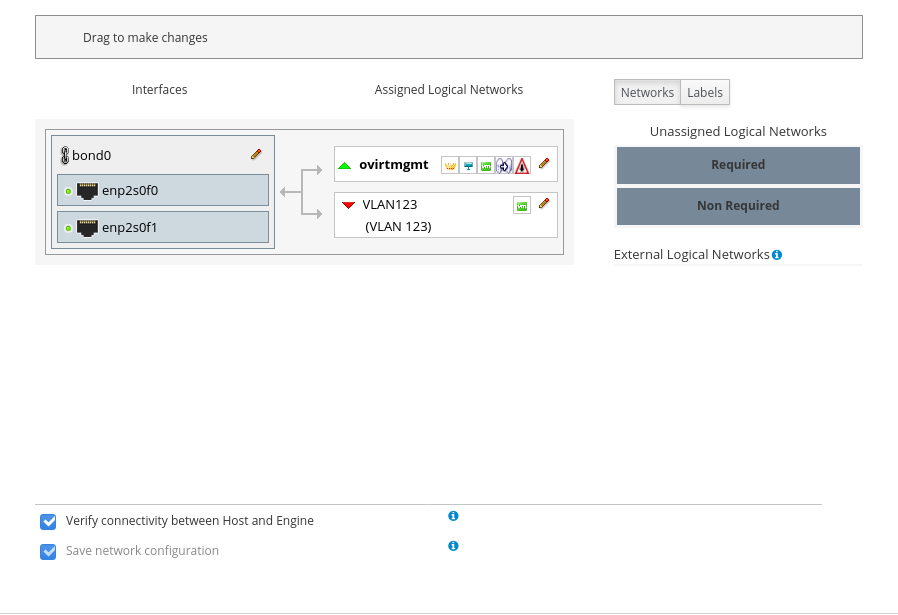

图4-添加网络之前。 图。 5-添加网络后。要将多个网络批量连接到主机,可以在创建网络时为它们分配标签,并按标签添加网络非常方便。创建网络后,主机将进入非运行状态,直到将网络添加到群集的所有节点。此行为是由创建新网络时“群集”选项卡上的“全部需要”标志引起的。如果群集的所有节点上都不需要网络,则可以禁用此症状,然后将网络添加到主机后,在“非必需”部分的右侧,您可以选择是否将其连接到特定主机。

图。 5-添加网络后。要将多个网络批量连接到主机,可以在创建网络时为它们分配标签,并按标签添加网络非常方便。创建网络后,主机将进入非运行状态,直到将网络添加到群集的所有节点。此行为是由创建新网络时“群集”选项卡上的“全部需要”标志引起的。如果群集的所有节点上都不需要网络,则可以禁用此症状,然后将网络添加到主机后,在“非必需”部分的右侧,您可以选择是否将其连接到特定主机。 图。6-选择网络要求的标志。

图。6-选择网络要求的标志。特定于HPE

几乎所有制造商都拥有可提高其产品可用性的工具。以HPE为例,AMS(无代理管理服务,iLO5的amsd,iLO4的hp-ams)和SSA(Smart Storage Administrator,与磁盘控制器一起使用)等很有用。连接HPE存储库HPE:

$ sudo rpm --import https://downloads.linux.hpe.com/SDR/hpePublicKey2048_key1.pub

$ sudo vim /etc/yum.repos.d/mcp.repo

:

[mcp]

name=Management Component Pack

baseurl=http://downloads.linux.hpe.com/repo/mcp/centos/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcp

[spp]

name=Service Pack for ProLiant

baseurl=http://downloads.linux.hpe.com/SDR/repo/spp/RHEL/$releasever/$basearch/current/

enabled=1

gpgkey=file:///etc/pki/rpm-gpg/GPG-KEY-mcp

():

$ sudo yum --disablerepo="*" --enablerepo="mcp" list available

$ yum info amsd

安装和启动:$ sudo yum install amsd ssacli

$ sudo systemctl start amsd

目前为止就这样了。在以下文章中,我计划讲一些基本的操作和应用程序。例如,如何在oVirt中制作VDI。