如果我告诉您,具有受信任的数字签名的防病毒软件组件之一的唯一功能是收集存储在流行的Internet浏览器中的所有凭据?而且,如果我对他说这件事,以谁的利益收集这些并不重要?可能以为我在狂欢。让我们看看它到底是怎么回事?

挑出来

像Avira GmbH&Co.这样的防病毒公司赖以生存。KG。它发布了各种与信息安全相关的产品。该分类甚至还提供免费的家用产品。

我们将为免费版本建立兴趣,看看德国同事的产品能做什么。我们看了一眼界面-没什么异常。我们找不到任何提及其他公司产品的产品-Avira Password Manager。

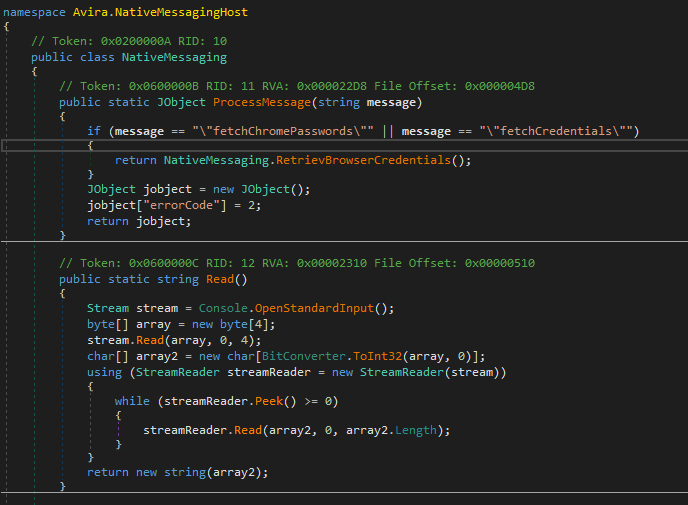

让我们看一下名称为“ Avira.PWM.NativeMessaging.exe ” 的组件,该组件不会引起注意吗?它是为.NET平台编译的,不会以任何方式混淆,因此我们将其加载到dnSpy中并自由地研究程序代码。

该程序是控制台,需要标准输入流中的命令。使用“ 读取 ” 的主要功能从流中读取数据,检查格式并将命令传递给“ ProcessMessage ” 功能。依次检查发送的命令是“ fetchChromePasswords ”还是“ fetchCredentials ”(尽管如果进一步的行为相同,这会有什么区别呢?)然后最有趣的事情开始了-调用“ RetrieveBrowserCredentials ” 函数。甚至很有趣……具有该名称的函数可以做什么?

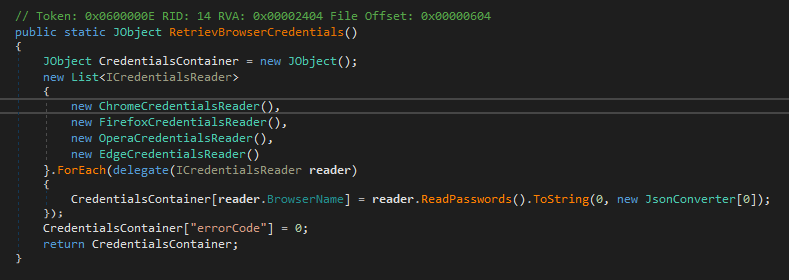

, , - «Chrome», «Opera» ( Chromium), «Firefox» «Edge» ( Chromium) JSON-.

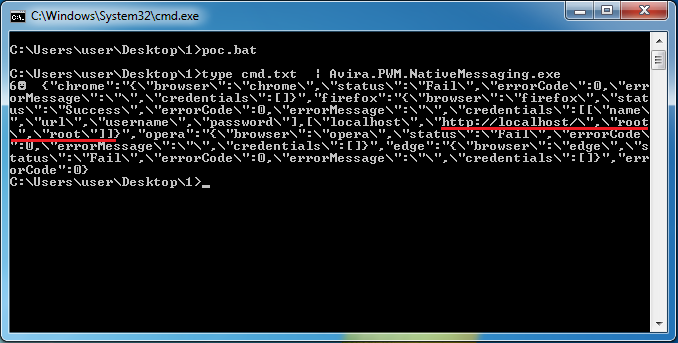

:

IoC

SHA1: 13c95241e671b98342dba51741fd02621768ecd5.

CVE-2020-12680.

2020年4月7日,我将有关此问题的完整说明寄给了support@avira.com和info@avira.com。没有回信,包括来自自动系统的回信。一个月后,所描述的组件仍在Avira Free Antivirus发行版中分发。