Um telefone celular no processo de trabalho é ruim ou bom? Um gadget permite que um funcionário resolva tarefas mais rapidamente? Ou ajuda o empregador a restringir o controle subordinado? Cria uma atmosfera criativa? Ou irritante às 23:00 mensagens no messenger e cartas? Contribui para o vazamento de segredos corporativos ou, por outro lado, oferece seguro contra surpresas? O que é mobilidade corporativa, qual é seu estado atual e qual é a história desse conceito, lidamos com nossos parceiros do Instituto de Teste Científico para Sistemas Integrados de Segurança ( NII SOKB ). FonteDe acordo com um estudo que realizamos há alguns anos, cerca de 93% dos entrevistados (os entrevistados eram bastante diversos: funcionários de escritório, equipe de campo, motoristas e muitos outros) usam smartphones para fins corporativos. Além de chamadas e mensagens de texto razoavelmente previsíveis, entre os cenários mais comuns de uso do dispositivo, havia interação com o correio, edição de documentos e até conexão com uma estação de trabalho virtual (VDI).

FonteDe acordo com um estudo que realizamos há alguns anos, cerca de 93% dos entrevistados (os entrevistados eram bastante diversos: funcionários de escritório, equipe de campo, motoristas e muitos outros) usam smartphones para fins corporativos. Além de chamadas e mensagens de texto razoavelmente previsíveis, entre os cenários mais comuns de uso do dispositivo, havia interação com o correio, edição de documentos e até conexão com uma estação de trabalho virtual (VDI). De tudo isso, podemos concluir que, atualmente, o dispositivo móvel no ambiente de trabalho não é apenas um "discador", mas uma ferramenta capaz de executar tarefas que anteriormente exigiam equipamentos adicionais, geralmente especializados.Neste artigo, abordaremos o tópico da mobilidade corporativa e o consideraremos de vários pontos de vista - não apenas de marketing e gerenciais, mas também da perspectiva de um funcionário de "campo". Para tornar a história mais substantiva, entrevistamos nossos colegas do Instituto de Pesquisa Científica do Special Design Bureau , que têm experiência em tais projetos e estão prontos para compartilhar exemplos, histórias e observações de sua prática (teoria por teoria, mas na vida tudo é sempre mais complicado e interessante).A NII SOKB é especializada em fornecer proteção abrangente de segurança e trabalho, e também é desenvolvedora do SafePhone - uma solução para o gerenciamento centralizado de dispositivos móveis, aplicativos, conteúdo e comunicações na organização. Conversamos com Oleg Assur, engenheiro-chefe do Instituto de Pesquisa Científica da SOKB, sobre o que é a mobilidade corporativa e quais soluções existem nessa área.

De tudo isso, podemos concluir que, atualmente, o dispositivo móvel no ambiente de trabalho não é apenas um "discador", mas uma ferramenta capaz de executar tarefas que anteriormente exigiam equipamentos adicionais, geralmente especializados.Neste artigo, abordaremos o tópico da mobilidade corporativa e o consideraremos de vários pontos de vista - não apenas de marketing e gerenciais, mas também da perspectiva de um funcionário de "campo". Para tornar a história mais substantiva, entrevistamos nossos colegas do Instituto de Pesquisa Científica do Special Design Bureau , que têm experiência em tais projetos e estão prontos para compartilhar exemplos, histórias e observações de sua prática (teoria por teoria, mas na vida tudo é sempre mais complicado e interessante).A NII SOKB é especializada em fornecer proteção abrangente de segurança e trabalho, e também é desenvolvedora do SafePhone - uma solução para o gerenciamento centralizado de dispositivos móveis, aplicativos, conteúdo e comunicações na organização. Conversamos com Oleg Assur, engenheiro-chefe do Instituto de Pesquisa Científica da SOKB, sobre o que é a mobilidade corporativa e quais soluções existem nessa área.Conte-nos como os dispositivos móveis entraram nos negócios russos e como suas opiniões sobre os aplicativos deles mudaram?

Estamos lidando com tópicos “móveis” há muito tempo (há mais de 10 anos - podemos dizer que estávamos na vanguarda), por isso participamos do desenvolvimento dessa área de TI desde o início.Mais ou menos visivelmente, o "mobile" começou a aparecer nos "arrojados anos 2000" (os próprios dispositivos, é claro, já existiam antes, mas era um pedaço da história que não tinha caráter de massa). Depois, eram usados principalmente para fazer chamadas e enviar mensagens de texto. Eles foram entregues aos funcionários com um comentário: "Para que você esteja sempre em contato e nem pense em ligar para a América!" Os "smartphones" já existiam (o agora conhecido "smartphone" parecia bastante futurista), mas não desempenhavam um grande papel no ambiente corporativo, e na maioria das empresas os funcionários continuavam usando os computadores usuais para o trabalho.O ponto de virada, na minha opinião, ocorreu em meados de zero e está associado a dois eventos: a compra em 2005 do Google Android, Inc. com o subsequente lançamento da plataforma com o mesmo nome e o anúncio em 2007 do primeiro dispositivo iOS (então ainda com o iPhone OS). Ambas as plataformas ofereceram imediatamente uma rica funcionalidade, além de chamadas e SMS, e rapidamente começaram a suplantar os telefones de botão clássicos.Naturalmente, os sortudos proprietários desses dispositivos começaram a usá-los em seu trabalho: às vezes com a aprovação do gerenciamento, às vezes "clandestinamente". Isso levou a uma tendência na qual o dispositivo acumula gradualmente informações corporativas importantes (eles conectaram o correio - a correspondência corporativa confidencial apareceu, permitiu o acesso ao CRM - uma lista de clientes foi adicionada à correspondência etc.). A perda ou roubo de um gadget está se tornando um risco cada vez mais significativo para a empresa. É nesse momento que começa a história dos sistemas centralizados de gerenciamento de mobilidade corporativa, incluindo nossa plataforma SafePhone .Qual é a função atual de um dispositivo móvel nos negócios?

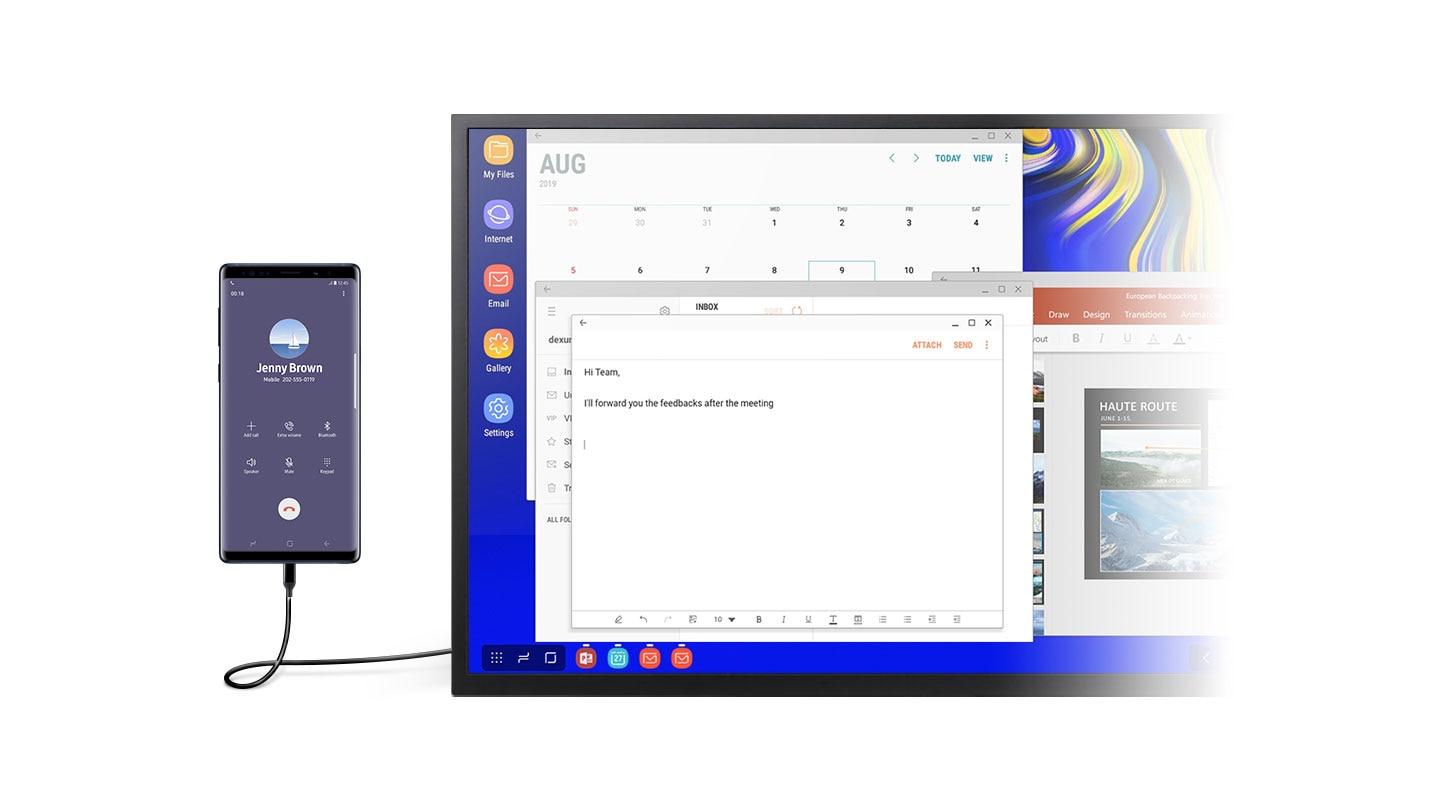

Hoje, um dispositivo móvel é um verdadeiro processador de alimentos que pode executar muitas funções diferentes. Em dispositivos móveis, existem suítes de escritório completas (e essa é provavelmente a principal ferramenta para 90% dos funcionários da empresa). Embora seja interessante notar que esse caso de uso é limitado, e os PCs ainda continuam sendo os principais meios de trabalhar com documentos.  Fonte: BroadcomEm geral, uma imagem interessante agora é observada. Desde o início da TI, acreditava-se que, para o trabalho completo, os funcionários precisassem de um computador ou laptop grande e real, mas sempre com um processador x86 completo. As tentativas de resolver essa situação sempre se baseavam em um argumento concreto reforçado da série: "temos sistemas que funcionam apenas no DOS (Windows 95/98, Java 5 - sublinhe o que você precisa); você quebrará tudo para nós". Deve-se entender que o ambiente corporativo é bastante conservador (os programadores COBOL ainda estão em demanda).Os primeiros avanços começaram com a ampla introdução da virtualização e o advento da VDI ( infraestrutura de desktop virtual)) De repente, descobriu-se que você pode trabalhar com sistemas Legacy em geral a partir de qualquer dispositivo, se houvesse uma conexão segura à rede. A rede, a propósito, tem sido um impedimento para o desenvolvimento dessa tecnologia, mas parece que essa restrição será removida em breve. Com o advento da nova geração 5G, graças à Samsungque fornecem comunicação a velocidades de 1 Gbit / s através de uma rede móvel, você pode "dirigir" praticamente qualquer tipo de dados corporativos (documentos, som, vídeo de alta resolução) com um atraso mínimo. Outra conseqüência dessa "aceleração" é também a tendência geral de abandonar os "clientes gordos". A maioria dos sistemas comerciais modernos possui uma interface da Web normal, muitos além desta versão, um cliente móvel ou uma versão móvel da interface da Web (que também pode ser "encapsulada" no aplicativo usando o Progressive Web App ).Portanto, agora, de fato, nada impede que você trabalhe apenas em um smartphone ou tablet. Isso, é claro, ainda é uma certa perspectiva (lembre-se do conservadorismo), mas sua implementação está chegando.

Fonte: BroadcomEm geral, uma imagem interessante agora é observada. Desde o início da TI, acreditava-se que, para o trabalho completo, os funcionários precisassem de um computador ou laptop grande e real, mas sempre com um processador x86 completo. As tentativas de resolver essa situação sempre se baseavam em um argumento concreto reforçado da série: "temos sistemas que funcionam apenas no DOS (Windows 95/98, Java 5 - sublinhe o que você precisa); você quebrará tudo para nós". Deve-se entender que o ambiente corporativo é bastante conservador (os programadores COBOL ainda estão em demanda).Os primeiros avanços começaram com a ampla introdução da virtualização e o advento da VDI ( infraestrutura de desktop virtual)) De repente, descobriu-se que você pode trabalhar com sistemas Legacy em geral a partir de qualquer dispositivo, se houvesse uma conexão segura à rede. A rede, a propósito, tem sido um impedimento para o desenvolvimento dessa tecnologia, mas parece que essa restrição será removida em breve. Com o advento da nova geração 5G, graças à Samsungque fornecem comunicação a velocidades de 1 Gbit / s através de uma rede móvel, você pode "dirigir" praticamente qualquer tipo de dados corporativos (documentos, som, vídeo de alta resolução) com um atraso mínimo. Outra conseqüência dessa "aceleração" é também a tendência geral de abandonar os "clientes gordos". A maioria dos sistemas comerciais modernos possui uma interface da Web normal, muitos além desta versão, um cliente móvel ou uma versão móvel da interface da Web (que também pode ser "encapsulada" no aplicativo usando o Progressive Web App ).Portanto, agora, de fato, nada impede que você trabalhe apenas em um smartphone ou tablet. Isso, é claro, ainda é uma certa perspectiva (lembre-se do conservadorismo), mas sua implementação está chegando.Essa. acontece que, no futuro, os dispositivos móveis podem substituir os PCs clássicos em um ambiente corporativo?

Gradualmente, os negócios estão se afastando das unidades do sistema para algo mais móvel. No começo, eram laptops de cinco quilos bastante volumosos que funcionavam com a bateria por não mais de uma hora e meia (os veteranos lembrarão as partes salientes da bateria estendida, que davam uma hora para trabalhar e meio quilo de peso), depois trocamos para laptops ultraportáteis com peso de 1,5 a 1,7. um quilograma e um tempo de trabalho de seis a sete horas, e agora dispositivos com menos de um quilograma com 12 horas de duração da bateria já estão espalhados. Paralelamente a essa "miniaturização" dos computadores convencionais, há um "aumento" nos smartphones. O telefone de hoje tem características bastante impressionantes: o mesmo S20em sua edição superior, ele possui 16 GB de memória e um processador de oito núcleos a bordo, o que é bastante decente mesmo para laptops de tamanho normal.Obviamente, a pergunta mais importante é o software. Tudo é ambíguo aqui. Muitos fabricantes tentaram adaptar a interface da área de trabalho para uso em um ambiente móvel (toque, telas relativamente pequenas e outros atributos de mobilidade), mas até agora não há soluções ideais: infelizmente, voltamos a esse notório conservadorismo; ninguém vai reescrever a interface no Delphi vinte anos atrás. Ao mesmo tempo, é muito mais fácil adicionar suporte para janelas "borracha" / arrastar e soltar em aplicativos móveis nativos, o que, de fato, foi feito pelo Google no Android Nougat. Se um exemplo dessa abordagem for interessante, preste atenção ao Samsung DeX. Atualmente, esse cenário "ascendente" (transformar dispositivos móveis em trabalhos em tamanho real) parece-nos, pelo menos, menos promissor do que um cenário "downstream" (usando desktops como dispositivos móveis).

Atualmente, esse cenário "ascendente" (transformar dispositivos móveis em trabalhos em tamanho real) parece-nos, pelo menos, menos promissor do que um cenário "downstream" (usando desktops como dispositivos móveis).Como a introdução da tecnologia móvel afeta o fluxo de trabalho?

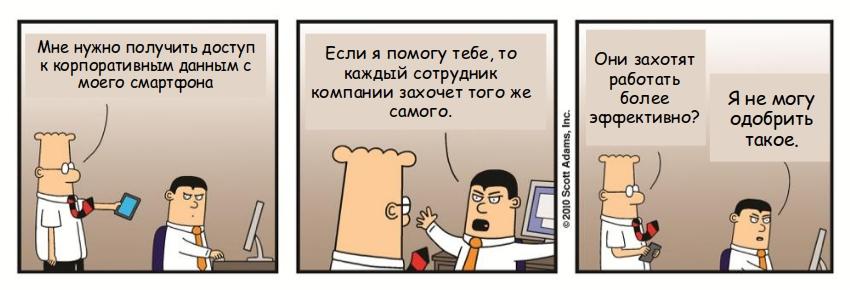

Pergunta difícil. Como qualquer tecnologia, a mobilidade pode ser usada de duas maneiras: melhorar a vida de uma empresa ou, inversamente, pior. Fonte: Dilbert , nossa tradução.Classicamente, a mobilidade implica uma abordagem de "trabalho onde você se sinta confortável" (não deve ser confundida com "trabalho constantemente"). Conceitualmente, isso significa que um funcionário pode cumprir seus deveres, não necessariamente no local de trabalho, mas também em uma viagem de negócios ou, por exemplo, em casa. E ele fará isso tão efetivamente quanto no escritório. Além disso, os procedimentos corporativos internos são simplificados: você pode solicitar um certificado 2NDFL ou concordar com um pedido de férias pressionando um único botão no seu smartphone.Separadamente, é necessário observar a otimização da comunicação dentro da empresa. Isso é especialmente verdade para o nosso país, onde, na ordem das coisas, a organização tem sede em Moscou e regional, por exemplo, em Ecaterimburgo e Irkutsk. Nesse caso, a interação se transforma em um grande problema. Quando os colegas estão sempre em contato com o acesso constante às ferramentas de trabalho, é muito mais fácil coordenar um momento conveniente para que todos possam ligar ou conversar em grupo com edição geral de documentos.Outro incentivo para os funcionários pode ser o fornecimento de um dispositivo móvel. Na prática, vários modelos são comuns nas empresas, desde o fornecimento de um gadget corporativo com a possibilidade de uso pessoal de um smartphone (Propriedade Corporativa, Pessoalmente Ativado, COPE) até um smartphone ou tablet pessoal com aplicativos de trabalho (Bring Your Own Device, BYOD). A propósito, BYOD vem da conhecida abreviação BYOB - traga sua própria cerveja - ou seja, "venha com seu próprio álcool" na descrição da festa.

Fonte: Dilbert , nossa tradução.Classicamente, a mobilidade implica uma abordagem de "trabalho onde você se sinta confortável" (não deve ser confundida com "trabalho constantemente"). Conceitualmente, isso significa que um funcionário pode cumprir seus deveres, não necessariamente no local de trabalho, mas também em uma viagem de negócios ou, por exemplo, em casa. E ele fará isso tão efetivamente quanto no escritório. Além disso, os procedimentos corporativos internos são simplificados: você pode solicitar um certificado 2NDFL ou concordar com um pedido de férias pressionando um único botão no seu smartphone.Separadamente, é necessário observar a otimização da comunicação dentro da empresa. Isso é especialmente verdade para o nosso país, onde, na ordem das coisas, a organização tem sede em Moscou e regional, por exemplo, em Ecaterimburgo e Irkutsk. Nesse caso, a interação se transforma em um grande problema. Quando os colegas estão sempre em contato com o acesso constante às ferramentas de trabalho, é muito mais fácil coordenar um momento conveniente para que todos possam ligar ou conversar em grupo com edição geral de documentos.Outro incentivo para os funcionários pode ser o fornecimento de um dispositivo móvel. Na prática, vários modelos são comuns nas empresas, desde o fornecimento de um gadget corporativo com a possibilidade de uso pessoal de um smartphone (Propriedade Corporativa, Pessoalmente Ativado, COPE) até um smartphone ou tablet pessoal com aplicativos de trabalho (Bring Your Own Device, BYOD). A propósito, BYOD vem da conhecida abreviação BYOB - traga sua própria cerveja - ou seja, "venha com seu próprio álcool" na descrição da festa. O homem que confundiu BYOD com BYOB. Fonte: Timo ElliottExistem também algumas opções intermediárias nas quais um funcionário pode escolher um dispositivo de trabalho com pagamento parcialmente corporativo e a perspectiva de o gadget se tornar uma propriedade depois de um tempo (Escolha seu próprio dispositivo, CYOD).Resumindo, para a mobilidade dos funcionários é a liberdade de escolher um formato de trabalho conveniente para eles, enquanto para uma empresa é a otimização de custos e uma boa ferramenta para criar processos bem coordenados. Obviamente, o equilíbrio correto e o ajuste fino são importantes: alguns funcionários não têm alta auto-organização e os empregadores são propensos a controle excessivo.

O homem que confundiu BYOD com BYOB. Fonte: Timo ElliottExistem também algumas opções intermediárias nas quais um funcionário pode escolher um dispositivo de trabalho com pagamento parcialmente corporativo e a perspectiva de o gadget se tornar uma propriedade depois de um tempo (Escolha seu próprio dispositivo, CYOD).Resumindo, para a mobilidade dos funcionários é a liberdade de escolher um formato de trabalho conveniente para eles, enquanto para uma empresa é a otimização de custos e uma boa ferramenta para criar processos bem coordenados. Obviamente, o equilíbrio correto e o ajuste fino são importantes: alguns funcionários não têm alta auto-organização e os empregadores são propensos a controle excessivo.O que é gerenciamento de mobilidade corporativa e por que é necessário?

A principal ameaça: quanto mais um dispositivo móvel estiver envolvido na vida corporativa (correspondência de trabalho, documentos, um messenger para uma equipe etc.), mais dados existem nele, cuja perda pode afetar sensivelmente a empresa. Consequentemente, o conteúdo do dispositivo se torna um ativo significativo da empresa que precisa ser gerenciado.Aqui, surge imediatamente uma contradição: a segurança requer a máxima restrição de liberdade do usuário e cenários de operação determinísticos (o acesso ao correio somente do escritório é estritamente 9 a 18), enquanto todo o conceito de mobilidade implica flexibilidade e variabilidade de uso máximas. No início da indústria, a escolha sempre foi feita na direção de limitações. Isso deu origem a situações engraçadas. Como incentivo, o funcionário teve a oportunidade de instalar correio corporativo em seu dispositivo. Isso foi feito com a condição de que todas as políticas de segurança corretas fossem aplicadas e um agente foi instalado para monitorar possíveis ameaças. Como alternativa, esse agente definiu uma senha alfanumérica de 12 dígitos (em casos especialmente sofisticados, havia também um dicionário de combinações proibidas e uma restrição na rotação de senhas) em todo o dispositivo e começou a coletar todas as informações disponíveis. Tendo sofrido dessa maneira por uma semana (cada vez que você tenta ler o SMS, precisa digitar a mesma senha), o usuário excluiu com raiva o e-mail e esqueceu esse "incentivo" como um pesadelo. Fonte: Dilbert , nossa traduçãoAgora a situação mudou dramaticamente. É uma boa prática quando o sistema de segurança é transparente e o mais invisível possível para o usuário. Deveria ser como um castelo de um enigma conhecido, que "não late, não morde, mas não entra na casa". Deve ser mais conveniente para o usuário trabalhar com o dispositivo, todo o trabalho sujo é assumido pelo sistema de gerenciamento de mobilidade.

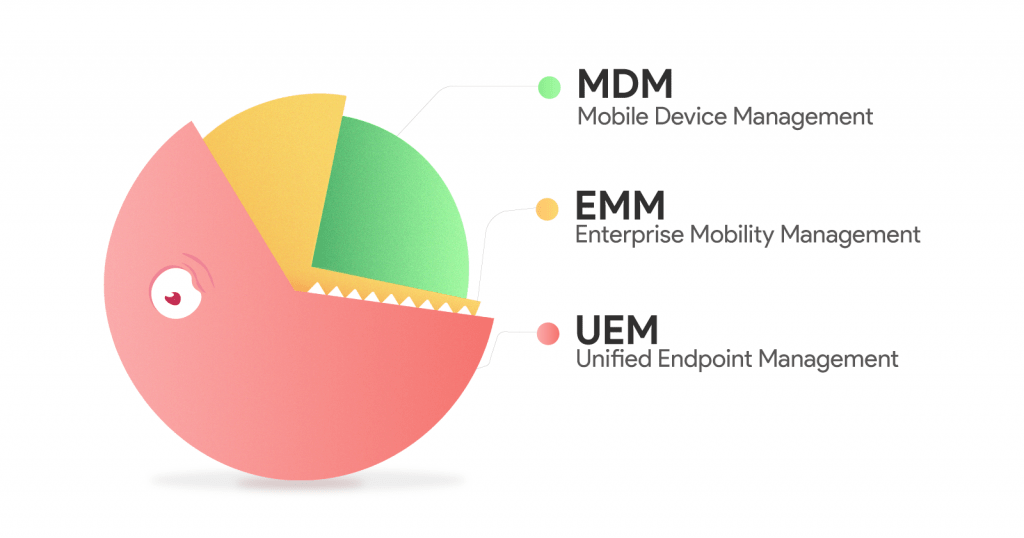

Fonte: Dilbert , nossa traduçãoAgora a situação mudou dramaticamente. É uma boa prática quando o sistema de segurança é transparente e o mais invisível possível para o usuário. Deveria ser como um castelo de um enigma conhecido, que "não late, não morde, mas não entra na casa". Deve ser mais conveniente para o usuário trabalhar com o dispositivo, todo o trabalho sujo é assumido pelo sistema de gerenciamento de mobilidade.Há um grande número de abreviações para sistemas de gerenciamento de mobilidade corporativa - MDM, EMM, UEM. Diga em poucas palavras, qual é a diferença e como ela se encaixa em um único conceito?

A interpretação dos termos por diferentes empresas pode variar bastante. Mais ou menos geralmente aceitas são as definições formuladas pelo Gartner .Gerenciamento de dispositivos móveis (MDM) - um termo que apareceu no final dos anos 90 - início dos anos 2000, significa sistemas responsáveis pelo gerenciamento do ciclo de vida dos dispositivos móveis. Isso geralmente significa a seguinte funcionalidade:- inventário de dispositivos

- Configurações do sistema operacional

- provisionamento e desprovisionamento

Com o tempo, a funcionalidade pura do MDM começou a ser perdida e os seguintes recursos começaram a ser adicionados a ela:- Mobile Application Management (MAM) - gerenciamento de aplicativos.

- Identidade Móvel (MI) - Gerenciamento de Credenciais e Acesso.

- Mobile Content Management (MCM) - gerenciamento de conteúdo.

Em meados da década de 2010, esse conjunto tornou-se o padrão para o mercado e não fazia sentido dividir as soluções em módulos separados. Depois veio o termo Enterprise Mobility Management (EMM), que denotava uma combinação de MDM, MAM, MI e MCM. Essa alteração foi documentada em um relatório da Gartner publicado em 2014.Então surgiu uma tendência, sobre a qual falamos anteriormente. Os dispositivos móveis tornaram-se exatamente o mesmo local de trabalho que os desktops e laptops clássicos, e ficou claro que eles precisam ser gerenciados em um único circuito: não há mais uma divisão entre estacionário e móvel. Esse foi o ponto de partida para o surgimento do novo termo Unified Endpoint Management (UEM). O surgimento do UEM foi registrado no relatório de 2018 do Gartner. Fonte: ITSMDailyEstamos entrando na nova década com o paradigma UEM, e é assim que os sistemas são chamados hoje, cuja tarefa é gerenciar dispositivos móveis e estacionários na empresa.

Fonte: ITSMDailyEstamos entrando na nova década com o paradigma UEM, e é assim que os sistemas são chamados hoje, cuja tarefa é gerenciar dispositivos móveis e estacionários na empresa. Discutimos história e teoria, vamos para questões práticas. Como um local de trabalho móvel agora pode aparecer em uma empresa? Por favor, compartilhe sua experiência nesta área.

Qualquer implementação é sempre uma história complexa e dois projetos idênticos não existem. Mas vamos tentar formular alguns pontos gerais.A iniciativa de implementação geralmente vem de baixo, de funcionários comuns. Agora, quase todo mundo tem dispositivos móveis, e é apenas uma questão de tempo até que eles sejam usados para o trabalho. Deve haver uma massa crítica de pessoas com dispositivos semelhantes, após o qual uma solicitação é enviada ao departamento de TI para a prestação desse serviço. A administração, neste caso, pode escolher duas estratégias: apoiar (a luz verde é dada à iniciativa e o projeto é iniciado) ou proibir. No último caso, o argumento é um grande risco de vazamento ("perder relatórios financeiros" ou "concorrentes espionam o metrô por cima do ombro"). Como mostra a prática, essa abordagem não é muito construtiva. Mesmo que os dispositivos móveis sejam estritamente proibidos, os funcionários ainda os usarão "no subsolo". Você pode aplicar medidas administrativas (repreensões, multas, sanções), mas isso nem sempre garante um resultado de 100%. E mesmo que essas restrições sejam justificadas, sempre haverá um funcionário que viola todas as proibições, e esse caso terá consequências tremendas. A estratégia mais correta, em nossa opinião, é o bom e velho princípio: "se você não pode vencer, cabeça".Um ambiente controlado ainda mais perigoso é muitas vezes melhor do que um ambiente não controlado.Primeiro, isso geralmente é correio (a capacidade de "buscá-lo" com um cliente móvel), depois existem documentos e vários sistemas de trabalho (portal corporativo, ERP, CRM, etc.). Depois que a tecnologia é “enraizada” (quando a tendência se torna clara), o design dos serviços internos já está em andamento, com a expectativa de seu uso em várias plataformas (inclusive móveis).Também é comum que a iniciativa de implementação venha do gerenciamento. Não devemos esquecer que a mobilidade de trabalho oferece muitas vantagens associadas à otimização de custos e ao aumento da “conectividade” de uma empresa. Mas aqui também são possíveis "excessos". Em qualquer ambiente heterogêneo (e uma empresa típica é apenas um ambiente que consiste em partes muito diferentes: contabilidade, armazém e logística, escritório, equipe de campo), existem interesses e nem todos estão prontos para inovações. Uma situação comum é quando parte da equipe percebe esse tipo de mudança "com hostilidade" ("tudo funciona para nós"). Nesse caso, o princípio da “cenoura” se provou quando o funcionário recebe algum bônus ao usar o sistema implementado (por exemplo, um telefone como passe para o escritório ou pagamento para almoço e reserva de salas de reuniões a partir de um smartphone).Esses bônus devem incentivar o funcionário a usar dispositivos móveis, mas não o limitar ou infringir.Ao implementar projetos de mobilidade complexos em uma empresa, as seguintes ferramentas são úteis:- Realização de uma auditoria e exame do estado atual da infraestrutura antes da implementação. Isso pode ser um software de monitoramento instalado nos dispositivos finais com o consentimento dos usuários e a coleta de estatísticas sobre aplicativos usados e recursos de rede visitados. É essencial a máxima abertura e correção em relação à observação do anonimato e da privacidade de um funcionário. O objetivo final desta atividade é obter uma imagem abrangente da situação atual e não identificar os infratores. Os seminários de extensão funcionam bem com uma demonstração clara da funcionalidade do software de monitoramento e o envolvimento do gerenciamento na coleta de estatísticas.

- Comentários. É importante entender o que está acontecendo com o projeto ao lado dos usuários finais. Isso pode fornecer informações valiosas sobre os recursos do sistema e tem um efeito positivo na atitude dos funcionários. Os formatos de feedback podem ser diferentes: de reuniões presenciais com uma discussão dos problemas atuais a um determinado questionário, possivelmente anônimo, porque nem todos estão dispostos a compartilhar livremente suas impressões.

- Conte os recursos em um processo iterativo de desenvolvimento e implementação. É impossível levar tudo em consideração no início do projeto, por isso você sempre precisa colocar recursos adicionais para revisão. Ao implementar isso, muitas pessoas não levam em consideração, pois os projetos são interrompidos em algum lugar no meio.

Duas perguntas principais que sempre são feitas durante a implementação:- « , / »

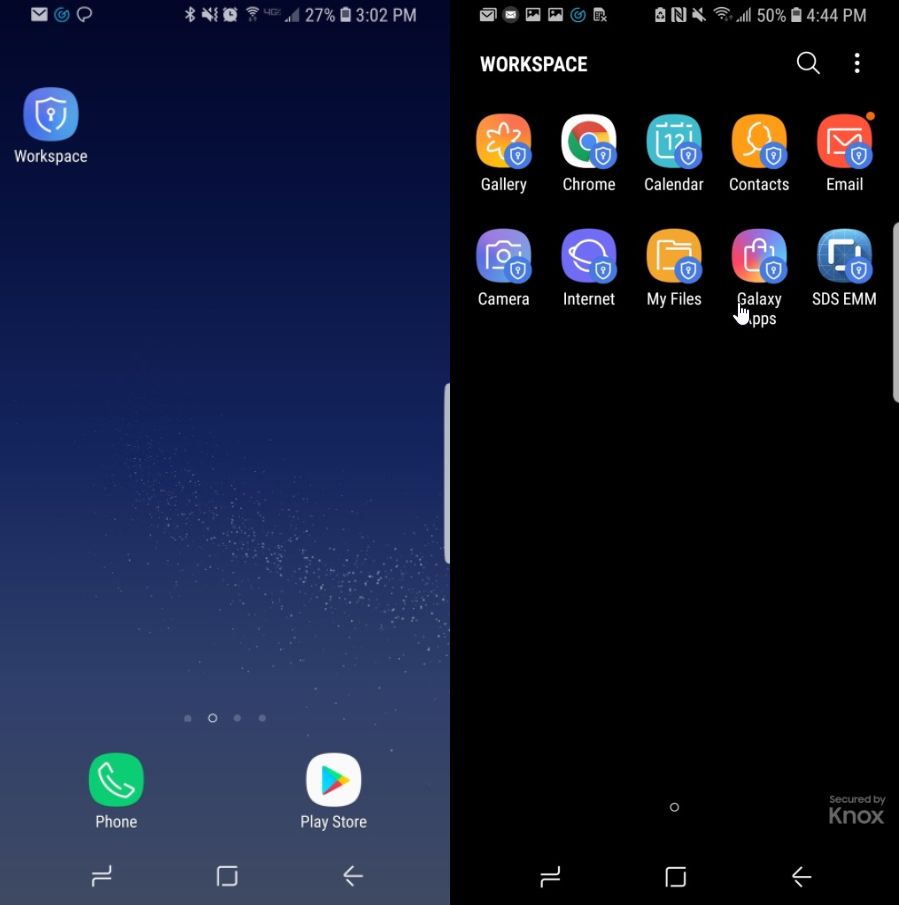

, . – (Work Profile). – , — , Samsung. , , , , .

– : , , .

- «- 10 . , 300 , . »

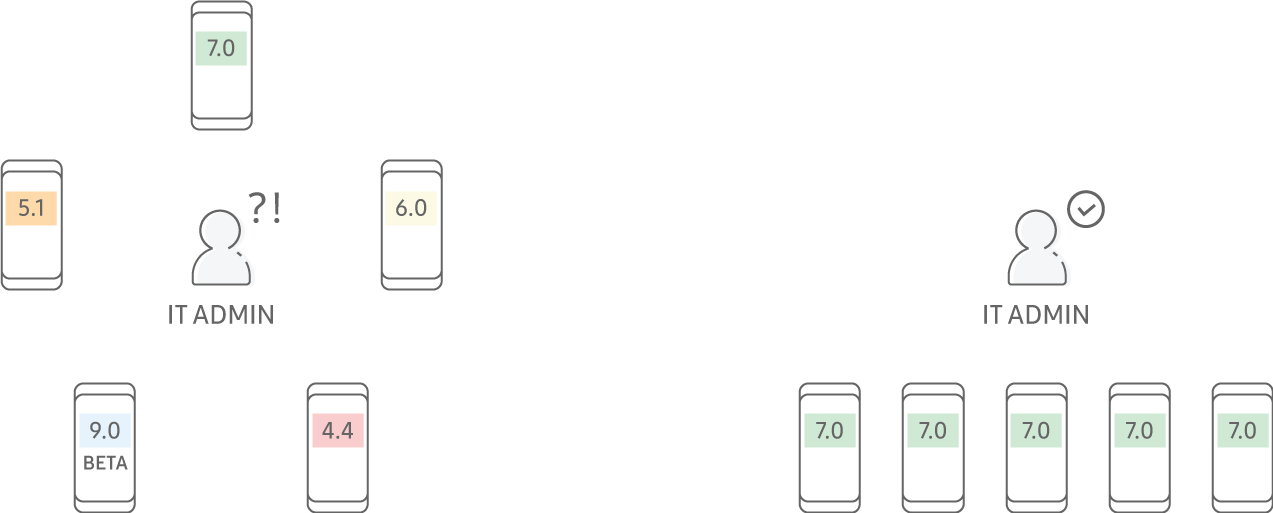

« », (, , ). . Samsung Knox , Knox Mobile Enrollment (KME), « » . . IT . – .

. , Android . . ? ?

Este é um estereótipo, mas é bastante estável. É especialmente triste que não apenas os usuários comuns, mas também alguns funcionários de TI e de segurança da informação sejam afetados. Não, agora o sistema operacional Android é bastante seguro e muito comum no segmento corporativo. Isso é evidenciado por um estudo recente realizado pela IDC. Segundo ele, 78% dos dispositivos móveis usados em várias empresas ao redor do mundo estão executando o sistema operacional Android.Separadamente, sobre a segurança dos dispositivos Samsung. De acordo com a classificação mais recente do Gartner, a plataforma Knox recebeu uma classificação forte de 27 das 30 posições possíveis, o que é um dos resultados mais altos ( Nota da Samsung:em mais detalhes sobre a plataforma Knox sobre a qual falamos neste artigo ).Para falar razoavelmente sobre segurança, você deve primeiro decidir sobre os tipos de ameaças. Classicamente, a proteção de dados é dividida em dois grandes segmentos.- Dados em repouso (armazenamento e trabalho com dados). Isso inclui os tipos de ameaças que estão associados à "existência" de dados no dispositivo final. Exemplos:

- . , – . . – (, – ). ( ). , .

- /. Android ( ). , , . , , . — .

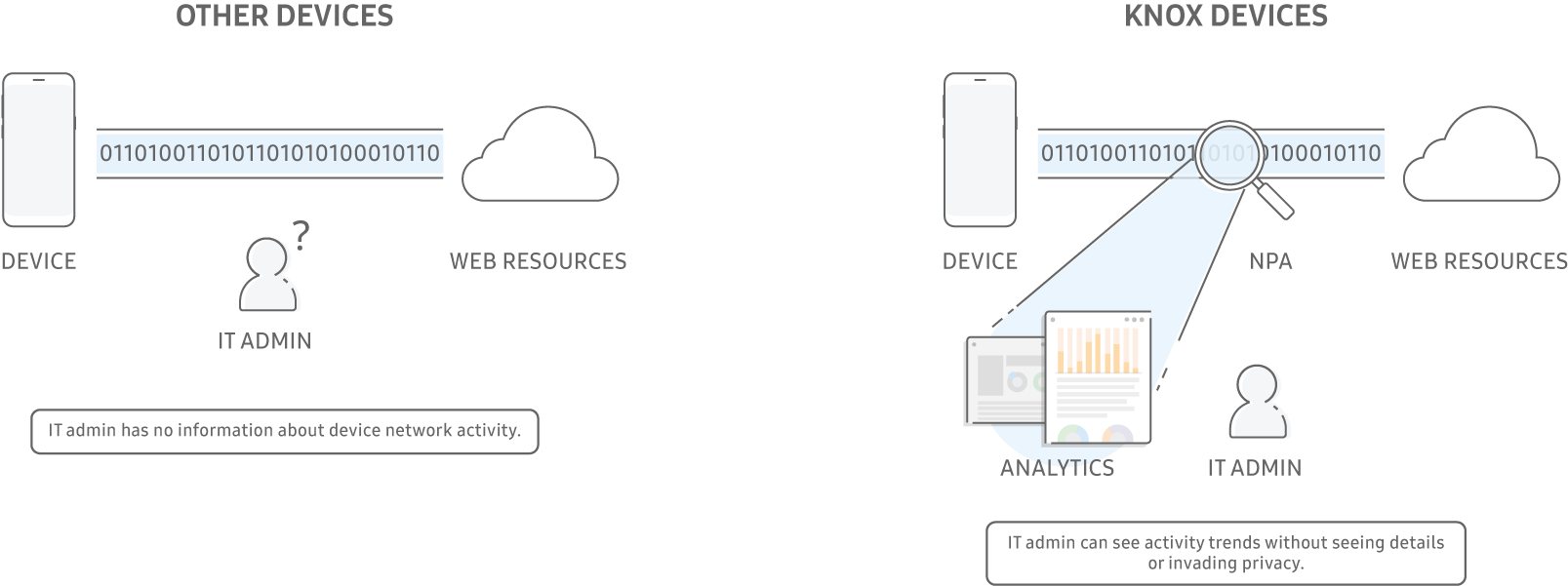

- Data-in-transit ( ). , . :

- Tráfego desprotegido. Os pontos de acesso Wi-Fi públicos são úteis durante viagens de negócios ou quando você está longe do local de trabalho, mas você precisa trabalhar com uma grande quantidade de dados. Ao mesmo tempo, infelizmente, não é possível garantir que o canal seja seguro e não seja monitorado pelos atacantes. Para combater esse tipo de ameaça, uma VPN geralmente é usada com ativação automática para iniciar determinados aplicativos.

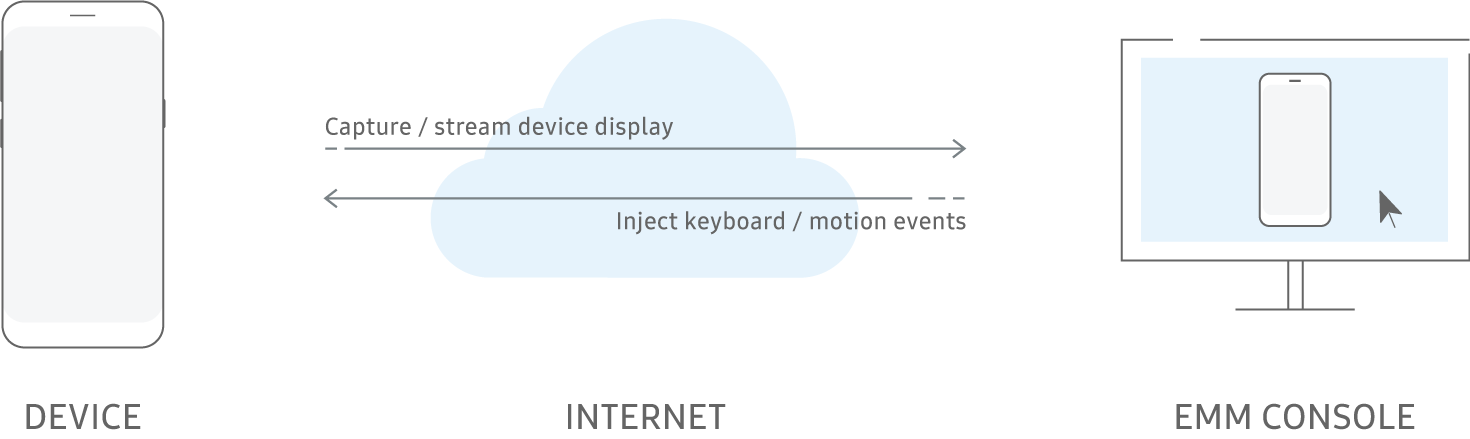

Do ponto de vista de gerenciamento, os seguintes pontos são geralmente indicados:- . ( Samsung: ), : , , . , .

- . , . , , .

- . , , . , . ( ).

Basicamente, essas são consultas óbvias. Mas realizá-las nem sempre é possível devido aos recursos limitados de diferentes plataformas. Ao mesmo tempo, a Knox Platform For Enterprise , uma espécie de plataforma Knox para tarefas corporativas, nos ajudou bastante na solução desses problemas. O KPfE é um conjunto de ferramentas (SDKs, utilitários, serviços da Web e mecanismos de hardware do dispositivo) que amplia os recursos do sistema operacional Android padrão em termos de gerenciamento e monitoramento. Convenientemente, para usar a funcionalidade, não é necessário escrever muito código, existe uma opção para usar o Knox Service Plugin , que é configurado usando o OEMConfig (o mecanismo padrão do Android for Enterprise).No escritório russo da Samsung, há especialistas que prestam assistência nessa área, nos voltamos para eles com perguntas difíceis. Hoje, isso é uma raridade: mais frequentemente em questões de desenvolvimento, você precisa se comunicar com colegas da Índia ou da China, o que é bastante difícil devido à barreira do idioma e à diferença de fuso horário.Por fim, gostaria de falar sobre o mercado russo. Os projetos implementados em nosso país têm alguma especificidade?

O mercado russo está um pouco atrás das tendências globais. Nossa mobilidade corporativa está em construção. Por esse motivo, as decisões geralmente aceitas até agora parecem estranhas e inaplicáveis.O exemplo mais claro de tal preconceito é a nuvem. Freqüentemente, os clientes se recusam categoricamente a usar essa abordagem, argumentando a decisão com falta de confiança na segurança e confiabilidade desses sistemas. Este ponto de vista, em nossa opinião, não é mais relevante hoje. "Nublado" não significa "não confiável" ou "inseguro". Isso é comprovado pela experiência de muitas grandes empresas que confiaram às nuvens uma parte significativa de seus processos de negócios - Netflix, Spotify e várias outras. O fato de o serviço ser implantado em seu site não garante que ele sempre funcione. De fato, poucos podem dar ao luxo de manter em suas condições de servidor comparáveis a um data center certificado e certificado . O suporte ao software é uma linha separada - qualquer sistema consiste em um grande número de componentes "invisíveis" (SO, banco de dados, servidor da web etc.) que exigem suporte constante e atualizações regulares. Resumindo: a infraestrutura própria é cara e problemática e, infelizmente, nem sempre é confiável. A nuvem é muito mais barata e todo o trabalho de suporte e atualização é realizado pelo provedor de serviços.Separadamente, vale a pena observar os requisitos para certificação de decisões tomadas pelos reguladores, por exemplo, para trabalhar com dados pessoais. Há uma opinião de que isso não é possível no Android. Nossa experiência mostra que, em combinação com ferramentas de segurança certificadas, isso é possível mesmo em organizações com regulamentos estritos.(do autor) Esperamos ter conseguido dissipar algumas das "histórias de horror", e pelo menos agora ficará claro que na vida tudo é um pouco mais complicado do que nesta história em quadrinhos: Fonte: Dilbert

Fonte: Dilbert Perguntas

Perguntas

freqüentes : Vladimir Karacharov,

Gerente,

Equipe de desenvolvimento de negócios de pré / pós-venda B2B

Instituto de P&D da Samsung Rússia

Respondido:

Respondido:

Oleg Assur,

Engenheiro Chefe,

Instituto de Pesquisa da SOKB