Hospedagem “na beira do leito” é um nome de gíria de um servidor localizado em um apartamento residencial comum e conectado a um canal doméstico da Internet. Esses servidores geralmente hospedavam um servidor FTP público, a página inicial do proprietário e algumas vezes até uma hospedagem completa para outros projetos. O fenômeno era comum nos primeiros dias do surgimento da Internet doméstica acessível por meio de um canal dedicado, quando alugar um servidor dedicado no data center era muito caro e os servidores virtuais ainda não eram comuns e bastante convenientes.Na maioria das vezes, um computador antigo se destacava no servidor “ao lado do leito”, no qual todos os discos rígidos encontrados foram instalados. Ele também poderia atuar como um roteador doméstico e um firewall. Esse servidor estava sempre em casa para todo funcionário de telecomunicações que se preze.Com o advento de serviços em nuvem acessíveis, os servidores domésticos se tornaram menos populares e hoje o máximo que pode ser encontrado em apartamentos residenciais é um NAS para armazenamento de álbuns de fotos, filmes e backups.O artigo trata de casos curiosos relacionados a servidores domésticos e os problemas enfrentados por seus administradores. Vamos ver como esse fenômeno se parece hoje e escolher quais coisas interessantes podem ser hospedadas no seu servidor de cabeceira hoje.Servidores de rede doméstica em Novaya Kakhovka. Foto de nag.ru

Hospedagem “na beira do leito” é um nome de gíria de um servidor localizado em um apartamento residencial comum e conectado a um canal doméstico da Internet. Esses servidores geralmente hospedavam um servidor FTP público, a página inicial do proprietário e algumas vezes até uma hospedagem completa para outros projetos. O fenômeno era comum nos primeiros dias do surgimento da Internet doméstica acessível por meio de um canal dedicado, quando alugar um servidor dedicado no data center era muito caro e os servidores virtuais ainda não eram comuns e bastante convenientes.Na maioria das vezes, um computador antigo se destacava no servidor “ao lado do leito”, no qual todos os discos rígidos encontrados foram instalados. Ele também poderia atuar como um roteador doméstico e um firewall. Esse servidor estava sempre em casa para todo funcionário de telecomunicações que se preze.Com o advento de serviços em nuvem acessíveis, os servidores domésticos se tornaram menos populares e hoje o máximo que pode ser encontrado em apartamentos residenciais é um NAS para armazenamento de álbuns de fotos, filmes e backups.O artigo trata de casos curiosos relacionados a servidores domésticos e os problemas enfrentados por seus administradores. Vamos ver como esse fenômeno se parece hoje e escolher quais coisas interessantes podem ser hospedadas no seu servidor de cabeceira hoje.Servidores de rede doméstica em Novaya Kakhovka. Foto de nag.ruO endereço IP correto

O principal requisito para o servidor doméstico era a disponibilidade de um IP real, ou seja, roteado a partir do endereço IP da Internet. Muitos provedores não prestavam esse serviço a indivíduos e era necessário obtê-lo mediante acordo especial. Freqüentemente, o provedor exigia um contrato separado para fornecer um IP dedicado. Às vezes, mesmo esse procedimento envolvia a criação de um identificador de NIC separado para o proprietário, como resultado do qual seu nome e endereço residencial eram diretamente acessíveis usando a equipe Whois. Aqui era necessário ter cuidado ao discutir na Internet, pois a piada sobre "calcular por IP" deixou de ser uma piada. A propósito, não faz muito tempo, houve um escândalo com o provedor Akado , que decidiu colocar os dados pessoais de todos os seus clientes no whois.

O principal requisito para o servidor doméstico era a disponibilidade de um IP real, ou seja, roteado a partir do endereço IP da Internet. Muitos provedores não prestavam esse serviço a indivíduos e era necessário obtê-lo mediante acordo especial. Freqüentemente, o provedor exigia um contrato separado para fornecer um IP dedicado. Às vezes, mesmo esse procedimento envolvia a criação de um identificador de NIC separado para o proprietário, como resultado do qual seu nome e endereço residencial eram diretamente acessíveis usando a equipe Whois. Aqui era necessário ter cuidado ao discutir na Internet, pois a piada sobre "calcular por IP" deixou de ser uma piada. A propósito, não faz muito tempo, houve um escândalo com o provedor Akado , que decidiu colocar os dados pessoais de todos os seus clientes no whois.Endereço IP permanente vs DynDNS

Bem, se você conseguiu obter um endereço IP permanente, poderia direcionar facilmente todos os nomes de domínio para ele e esquecê-lo, mas nem sempre isso foi possível. Muitos grandes provedores de ADSL de nível federal forneceram aos clientes um endereço IP real apenas durante a sessão, ou seja, ele pode ser alterado uma vez por dia ou se o modem for reiniciado ou a conexão for perdida. Nesse caso, os serviços DNS Dyn (dinâmicos) vieram ao resgate. O serviço mais popular do Dyn.com , que ficou disponível por muito tempo, tornou possível obter um subdomínio na zona * .dyndns.org , que podia ser atualizado rapidamente quando o endereço IP era alterado . Um script especial do lado do cliente batia constantemente no servidor DynDNS e, se o endereço de saída mudasse, o novo endereço era imediatamente definido como o registro A do subdomínio.Portas fechadas e protocolos restritos

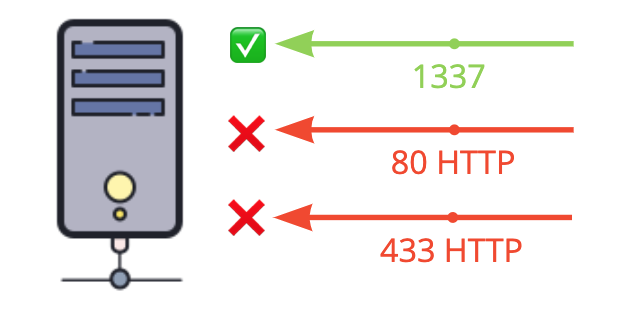

Muitos provedores, especialmente ADSLs grandes, se opunham a permitir que os usuários hospedassem quaisquer serviços públicos em seus endereços; portanto, eles negavam conexões de entrada com portas populares como HTTP. Há casos em que os provedores bloqueiam as portas dos servidores de jogos, como Counter-Strike e Half-Life. Essa prática ainda é popular, e é por isso que às vezes causa problemas. Por exemplo, quase todos os provedores bloqueiam as portas RPC e NetBios para Windows (135-139 e 445) para impedir a propagação de vírus, bem como as portas frequentemente recebidas para o protocolo SMTP, POP3, IMAP por email.Os provedores que fornecem serviços de telefonia IP além da Internet gostam de bloquear as portas do protocolo SIP, forçando os clientes a usar apenas seus serviços de telefonia.

Muitos provedores, especialmente ADSLs grandes, se opunham a permitir que os usuários hospedassem quaisquer serviços públicos em seus endereços; portanto, eles negavam conexões de entrada com portas populares como HTTP. Há casos em que os provedores bloqueiam as portas dos servidores de jogos, como Counter-Strike e Half-Life. Essa prática ainda é popular, e é por isso que às vezes causa problemas. Por exemplo, quase todos os provedores bloqueiam as portas RPC e NetBios para Windows (135-139 e 445) para impedir a propagação de vírus, bem como as portas frequentemente recebidas para o protocolo SMTP, POP3, IMAP por email.Os provedores que fornecem serviços de telefonia IP além da Internet gostam de bloquear as portas do protocolo SIP, forçando os clientes a usar apenas seus serviços de telefonia.PTR e envio de correio

Hospedar seu próprio servidor de email é um grande tópico separado. Manter um servidor de correio pessoal debaixo da cama completamente sob seu controle é uma idéia muito tentadora. Mas a implementação na prática nem sempre foi possível. A maioria dos intervalos de endereços IP dos provedores domésticos estão no bloco permanente das listas de spam ( Lista de Bloqueios de Políticas ), portanto, os servidores de email simplesmente se recusam a aceitar as conexões SMTP de entrada dos endereços IP dos provedores domésticos. Como resultado, o envio de um email desse servidor foi quase impossível.Além disso, para enviar e-mails com sucesso, era necessário definir o registro PTR correto para o endereço IP, ou seja, a conversão reversa do endereço IP para um nome de domínio. A grande maioria dos fornecedores concordou com isso apenas com um acordo especial ou com a conclusão de um contrato separado.Procurando servidores vizinhos de cabeceira

Usando registros PTR, podemos ver qual dos nossos vizinhos por endereços IP concordou em instalar um registro DNS especial para o seu IP. Para fazer isso, pegue nosso endereço IP residencial, execute o comando whois e obtenha o intervalo de endereços que o provedor emite para os clientes. Pode haver muitos desses intervalos, mas, para o experimento, verificaremos um.No nosso caso, este é o provedor Onlaym (Rostelecom). Vamos ao 2ip.ru e obtemos nosso endereço IP: A propósito, o Onlayme é um daqueles provedores que sempre fornece aos clientes um IP constante, mesmo sem o serviço de endereço IP dedicado conectado. No entanto, o endereço não pode ser alterado por meses.Resolvemos todo o intervalo de endereços 95.84.192.0/18 (cerca de 16 mil endereços) usando o nmap. Opção -sL na verdade, ele não executa a verificação ativa de hosts, mas envia apenas consultas DNS, portanto, nos resultados, veremos apenas as linhas que contêm o domínio vinculado ao endereço IP.

A propósito, o Onlayme é um daqueles provedores que sempre fornece aos clientes um IP constante, mesmo sem o serviço de endereço IP dedicado conectado. No entanto, o endereço não pode ser alterado por meses.Resolvemos todo o intervalo de endereços 95.84.192.0/18 (cerca de 16 mil endereços) usando o nmap. Opção -sL na verdade, ele não executa a verificação ativa de hosts, mas envia apenas consultas DNS, portanto, nos resultados, veremos apenas as linhas que contêm o domínio vinculado ao endereço IP.$ nmap -sL -vvv 95.84.192.0/18

......

Nmap scan report for broadband-95-84-195-131.ip.moscow.rt.ru (95.84.195.131)

Nmap scan report for broadband-95-84-195-132.ip.moscow.rt.ru (95.84.195.132)

Nmap scan report for broadband-95-84-195-133.ip.moscow.rt.ru (95.84.195.133)

Nmap scan report for broadband-95-84-195-134.ip.moscow.rt.ru (95.84.195.134)

Nmap scan report for broadband-95-84-195-135.ip.moscow.rt.ru (95.84.195.135)

Nmap scan report for mx2.merpassa.ru (95.84.195.136)

Nmap scan report for broadband-95-84-195-137.ip.moscow.rt.ru (95.84.195.137)

Nmap scan report for broadband-95-84-195-138.ip.moscow.rt.ru (95.84.195.138)

Nmap scan report for broadband-95-84-195-139.ip.moscow.rt.ru (95.84.195.139)

Nmap scan report for broadband-95-84-195-140.ip.moscow.rt.ru (95.84.195.140)

Nmap scan report for broadband-95-84-195-141.ip.moscow.rt.ru (95.84.195.141)

Nmap scan report for broadband-95-84-195-142.ip.moscow.rt.ru (95.84.195.142)

Nmap scan report for broadband-95-84-195-143.ip.moscow.rt.ru (95.84.195.143)

Nmap scan report for broadband-95-84-195-144.ip.moscow.rt.ru (95.84.195.144)

.....

Quase todos os endereços têm um registro PTR padrão no formato broadband-address.ip.moscow.rt.ru, exceto algumas partes, incluindo mx2.merpassa.ru . A julgar pelo subdomínio mx, este é um servidor de troca de correio. Vamos tentar verificar esse endereço no serviço SpamHaus.Pode -se ver que todo o intervalo de IPs está na lista de bloqueios permanentes, e as cartas enviadas deste servidor raramente chegam ao destinatário. Considere isso ao escolher um servidor para correspondência enviada.

-se ver que todo o intervalo de IPs está na lista de bloqueios permanentes, e as cartas enviadas deste servidor raramente chegam ao destinatário. Considere isso ao escolher um servidor para correspondência enviada.Manter o servidor de correio dentro da faixa de IP do seu provedor doméstico é sempre uma má idéia. Esse servidor terá problemas para enviar e receber email. Lembre-se disso se o administrador do sistema sugerir a implantação do servidor de email diretamente no endereço IP do escritório.

Use hospedagem real ou serviço de email. Portanto, você precisará ligar com menos frequência para esclarecer se suas cartas chegaram.

Hospedagem de roteador WiFi

Com o advento de computadores de placa única como o Raspberry Pi, você não surpreenderá ninguém com um site rodando em um dispositivo do tamanho de um maço de cigarros, mas mesmo antes do advento do Raspberry Pi, os entusiastas começaram suas home pages diretamente no roteador WiFi!O lendário roteador WRT54G, que iniciou o projeto OpenWRT em 2004. Oroteador Linksys WRT54G, que iniciou o projeto OpenWRT, não tinha portas USB, mas os artesãos encontraram pinos soldados GPIO nele que poderiam ser usados como SPI. Portanto, havia um mod que adiciona um cartão SD ao dispositivo. Isso abriu grande liberdade para a criatividade. Você pode até compilar PHP inteiro! Pessoalmente, lembro que, quase sem saber soldar, soldei um cartão SD neste roteador. Mais tarde, as portas USB aparecerão nos roteadores e você pode simplesmente inserir uma unidade flash USB.Anteriormente, havia vários projetos na Internet que foram completamente lançados em um roteador WiFi doméstico, haverá uma anotação sobre isso abaixo. Infelizmente, não foi possível encontrar um único site ativo. Talvez você saiba disso?

Armários de servidor das mesas IKEA

Um dia, alguém descobriu que uma mesa de café popular da IKEA chamada Lack é excelente como rack para servidores padrão de 19 polegadas. Devido ao preço de US $ 9, esta tabela se tornou muito popular para a criação de data centers domésticos. Este método de instalação foi chamado Lack Rack .A mesa Ikea Luck é ideal para o gabinete do servidor,podendo ser instaladas uma em cima da outra e construídos gabinetes de servidor reais. Infelizmente, por causa do frágil cartão de servidores pesados, as mesas estavam caindo aos pedaços. Para maior confiabilidade, eles foram reforçados com cantos de metal.

Como crianças em idade escolar me roubaram a internet

Eu, como deveria ser, também tinha meu próprio servidor de cabeceira, no qual girava um fórum simples dedicado ao tópico do quase jogo. Certa vez, um estudante agressivo insatisfeito com a proibição convenceu seus camaradas e, juntos, começaram a comer DDoS no meu fórum a partir de seus computadores domésticos. Como todo o canal da Internet tinha cerca de 20 megabits, eles conseguiram paralisar completamente minha Internet doméstica. Nenhum bloqueio no firewall ajudou, porque o canal estava completamente esgotado.Pelo lado, parecia muito engraçado:- Olá, por que você não me responde no ICQ?

- Desculpe, não há Internet, eles vão me pegar.As ligações para o provedor não ajudaram, eles me disseram que lidar com isso não é responsabilidade deles, e eles só podem me bloquear completamente o tráfego de entrada. Então fiquei dois dias sem a Internet, até que os atacantes estavam cansados.Conclusão

Deveria haver uma seleção de serviços P2P modernos que podem ser implantados em um servidor doméstico, como ZeroNet, IPFS, Tahoe-LAFS, BitTorrent, I2P. Mas nos últimos anos, minha opinião mudou muito. Acredito que a colocação de quaisquer serviços públicos no seu endereço IP residencial e, mais ainda, aqueles que envolvem o download de conteúdo personalizado, cria um risco injustificado para todos os residentes que moram no apartamento. Agora, aconselho você a banir as conexões de entrada da Internet o máximo possível, abandonar os endereços IP alocados e manter todos os seus projetos em servidores remotos na Internet.