कटौती के तहत " अंडरस्टैंडिंग हार्डवेयर-एनफोर्सड स्टैक प्रोटेक्शन " लेख का अनुवाद है ।

कटौती के तहत " अंडरस्टैंडिंग हार्डवेयर-एनफोर्सड स्टैक प्रोटेक्शन " लेख का अनुवाद है ।

लेखक: कर्नेल संरक्षण टीम - जिन लिन, जेसन लिन, नीरज मजमुदार, ग्रेग कोलंबो

यह विंडोज 10 में इंटेल के नियंत्रण-प्रवाह प्रवर्तन प्रौद्योगिकी (सीईटी) की शुरूआत के बारे में दो अनुवादों की एक कल्पना श्रृंखला का पहला (समीक्षा) प्रकाशन है ।

यह विंडोज 10 में इंटेल के नियंत्रण-प्रवाह प्रवर्तन प्रौद्योगिकी (सीईटी) की शुरूआत के बारे में दो अनुवादों की एक कल्पना श्रृंखला का पहला (समीक्षा) प्रकाशन है ।

हम अपने ग्राहकों के लिए विंडोज 10 को सबसे सुरक्षित ऑपरेटिंग सिस्टम बनाने का प्रयास करते हैं, और इसके लिए हम कई सुरक्षा सुविधाओं में निवेश करते हैं। हमारा दर्शन ऐसे कार्यों का निर्माण करना है जो कमजोरियों की एक विस्तृत श्रेणी की प्रभावशीलता को कम करते हैं (आदर्श रूप से, एप्लिकेशन कोड को बदले बिना)। MSDN का एक अलग लेख है, "विंडोज 10 सुरक्षा सुविधाओं का उपयोग करके खतरों को कम करें", जो कि उन सभी सुरक्षा-उन्मुख तकनीकों को एकत्र करता है, जिन्हें हमने वर्षों में विंडोज में बनाया है। यह लेख यह भी बताता है कि प्रत्येक कार्य हमारे ग्राहकों की सुरक्षा को कैसे सुनिश्चित करता है। मैट मिलर और डेविड वेस्टन द्वारा एक प्रस्तुति भी है , जिसे एमएसडीएन लेख के बाद पढ़ने के लिए अनुशंसित किया जा सकता है। प्रस्तुति हमारे सुरक्षा दर्शन में गहराई तक जाती है।

हम वर्तमान में हार्डवेयर-आधारित सुरक्षा सुविधाओं का अध्ययन कर रहे हैं। यह हमें हमलों के खिलाफ रक्षा की पट्टी को बढ़ाने में मदद करेगा। हार्डवेयर के साथ विंडोज कर्नेल के गहन एकीकरण के लिए धन्यवाद, बड़े पैमाने पर हमलों को अंजाम देना हमलावरों के लिए मुश्किल और महंगा हो जाएगा।

अनुसंधान ( CFI के हमलों का विकास , जो Bialek) के आधार पर , यह कहा जा सकता है कि ROP (रिटर्न ओरिएंटेड प्रोग्रामिंग) हमले एक बहुत ही सामान्य हमलावर उपकरण बन गए हैं। नतीजतन, वे अंतर्निहित सक्रिय विंडोज सुरक्षा प्रौद्योगिकियों के लिए अगला लक्ष्य हैं। इस प्रकाशन में, हम हार्डवेयर-आधारित स्टैक सुरक्षा का उपयोग करके विंडोज 10 में नियंत्रण प्रवाह की अखंडता को मजबूत करने के हमारे प्रयासों का वर्णन करते हैं।

मेमोरी सुरक्षा कमजोरियाँ

, , . , (dangling pointers), .

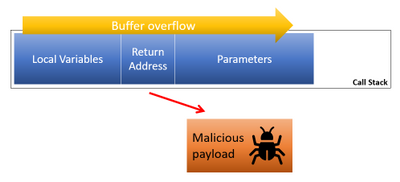

( strcpy). , (: ) , .

(dangling pointers) , , , , . use-after-free ( ) / , ( , ).

: , . , .

, .

:

Code Integrity Guard (CIG) .

Arbitrary Code Guard (ACG) , , , .

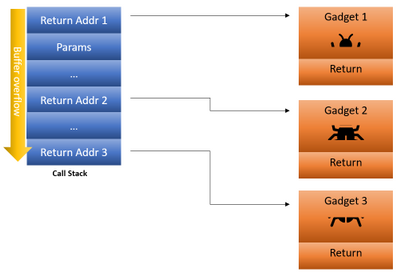

CIG ACG , Call/Jump Oriented Programming (COP/JOP) Return Oriented Programming (ROP).

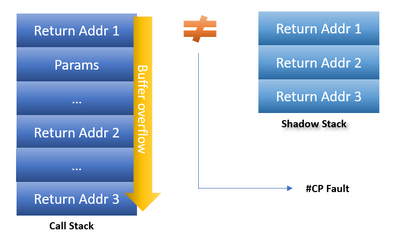

Control Flow Guard (CFG) Windows 10 ( , forward-edge CFI). (Shadow Stacks) (backward-edge CFI).

ROP

, , . : , Data Execution Prevention (DEP) Address Space Layout Randomization (ASLR). () . , RET ( ), ( ), .

, Intel' Control-flow Enforcement Technology (CET). CET Intel.

Windows 10. , (Shadow Stack). CALL , . RET , , .

, (control protection, #CP). Windows , .

(Shadow Stack) , .

(Shadow Stacks) CET

, , , .

SSP, () . .

:

- INCSSP — SSP ( )

- RDSSP — SSP

- SAVEPREVSSP/RSTORSSP — / (, )

Intel’ CET.

, PE , .

, Windows , . Windows , PE .

(opt-in: ) , .

, Insider preview- Windows 10. , Intel' CET, Insider preview- Windows 10.

ROP , . , Windows , .

, , . , . Windows 10 .

, ( ) . - ( ) ( ) — . … , , :) , .