8. Mise en route de Fortinet v6.0. Travailler avec les utilisateurs

Salutations! Bienvenue dans la huitième leçon de mise en route de Fortinet . Dans les sixième et septième leçons, nous nous sommes familiarisés avec les profils de sécurité de base, maintenant nous pouvons libérer les utilisateurs sur Internet, les protéger contre les virus, délimiter l'accès aux ressources et applications Web. Maintenant, la question concerne l'administration des enregistrements d'utilisateurs. Comment fournir un accès Internet uniquement à un groupe spécifique d'utilisateurs? Comment interdire à un groupe d'utilisateurs de visiter certains sites Web et autoriser un autre? Comment puis-je intégrer les solutions existantes de contrôle des enregistrements utilisateur du pare-feu FortiGate? Aujourd'hui, nous allons discuter de ces questions et essayer de tout faire dans la pratique.Pour commencer, considérez les méthodes d'authentification prises en charge par FortiGate, il y en a essentiellement deux: local et distant.

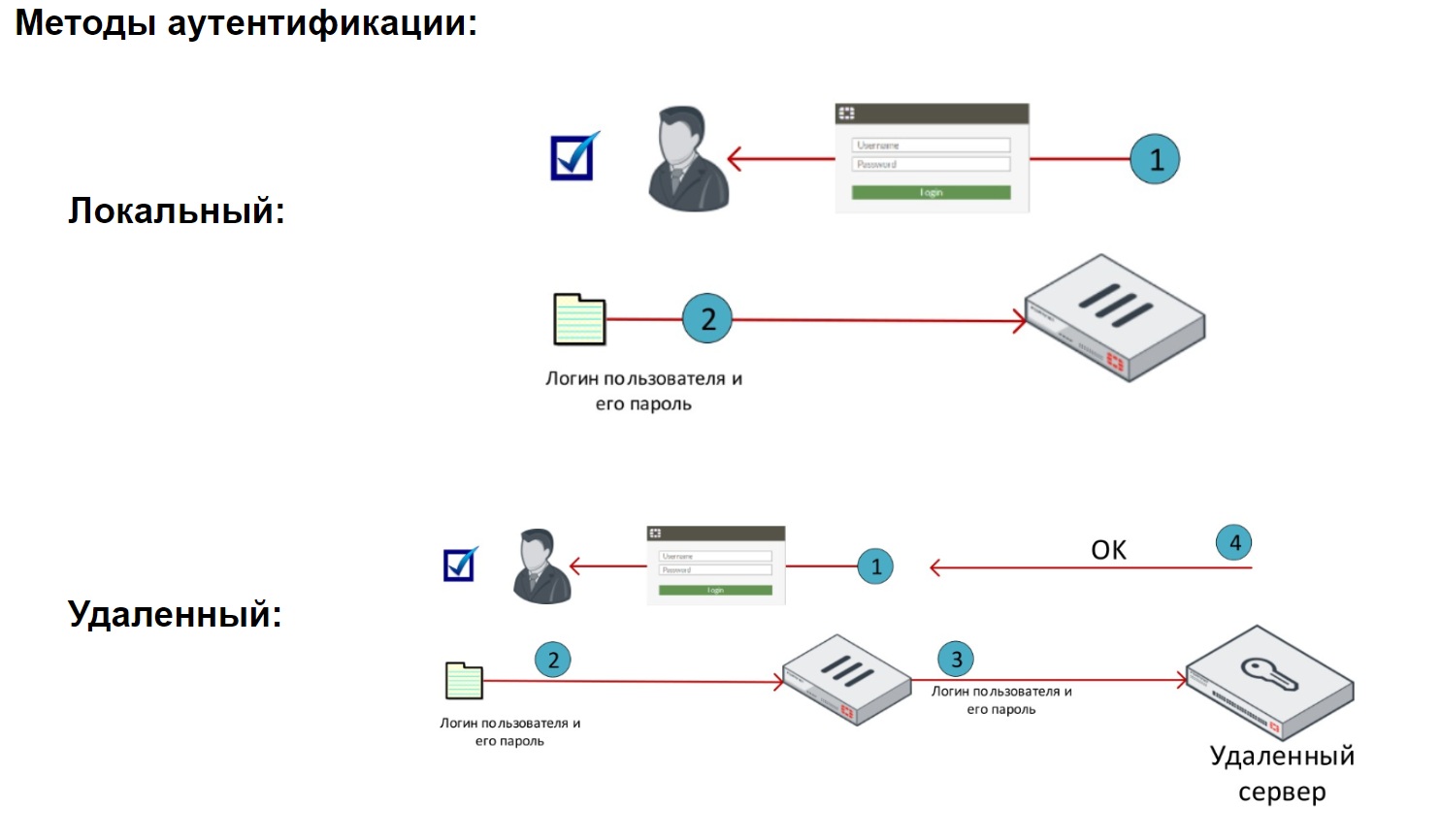

Salutations! Bienvenue dans la huitième leçon de mise en route de Fortinet . Dans les sixième et septième leçons, nous nous sommes familiarisés avec les profils de sécurité de base, maintenant nous pouvons libérer les utilisateurs sur Internet, les protéger contre les virus, délimiter l'accès aux ressources et applications Web. Maintenant, la question concerne l'administration des enregistrements d'utilisateurs. Comment fournir un accès Internet uniquement à un groupe spécifique d'utilisateurs? Comment interdire à un groupe d'utilisateurs de visiter certains sites Web et autoriser un autre? Comment puis-je intégrer les solutions existantes de contrôle des enregistrements utilisateur du pare-feu FortiGate? Aujourd'hui, nous allons discuter de ces questions et essayer de tout faire dans la pratique.Pour commencer, considérez les méthodes d'authentification prises en charge par FortiGate, il y en a essentiellement deux: local et distant. La méthode locale est la méthode d'authentification la plus simple. Dans ce cas, les données utilisateur sont stockées localement sur FortiGate. Les utilisateurs locaux peuvent être regroupés. Et en fonction des utilisateurs ou des groupes pour différencier l'accès aux différentes ressources.Lors de l'utilisation de l'authentification à distance, les utilisateurs s'authentifient sur des serveurs distants. Cette méthode est utile lorsque plusieurs FortiGate doivent authentifier les mêmes utilisateurs ou lorsqu'un serveur d'authentification est déjà sur le réseau.Lorsqu'un serveur distant authentifie les utilisateurs, FortiGate envoie les informations d'identification saisies par l'utilisateur à ce serveur. Ce serveur vérifie à son tour si ces informations d'identification sont présentes dans sa base de données. Si tel est le cas, l'utilisateur est correctement authentifié dans le système.Il convient de noter que dans ce cas, les informations d'identification de l'utilisateur ne sont pas stockées sur FortiGate et le processus d'authentification a lieu sur un serveur distant.Il convient également de mentionner le mécanisme Fortinet Single Sign On. Il vous permet d'organiser une authentification transparente des utilisateurs de domaine sur FortiGate à l'aide des données des contrôleurs de domaine. Malheureusement, l'examen de ce mécanisme dépasse le cadre de notre cours.FortiGate prend en charge de nombreux types de serveurs d'authentification, tels que POP3, RADIUS, LDAP, TACAS +. Nous envisagerons de travailler avec un serveur LDAP.La vidéo traite de la théorie de base, ainsi que du travail avec des utilisateurs locaux et un serveur LDAP.Dans la prochaine leçon, nous envisagerons de travailler avec des journaux, en particulier, nous examinerons les possibilités de la solution FortiAnalyzer. Afin de ne pas le manquer, restez à l'écoute des mises à jour sur les chaînes suivantes:

La méthode locale est la méthode d'authentification la plus simple. Dans ce cas, les données utilisateur sont stockées localement sur FortiGate. Les utilisateurs locaux peuvent être regroupés. Et en fonction des utilisateurs ou des groupes pour différencier l'accès aux différentes ressources.Lors de l'utilisation de l'authentification à distance, les utilisateurs s'authentifient sur des serveurs distants. Cette méthode est utile lorsque plusieurs FortiGate doivent authentifier les mêmes utilisateurs ou lorsqu'un serveur d'authentification est déjà sur le réseau.Lorsqu'un serveur distant authentifie les utilisateurs, FortiGate envoie les informations d'identification saisies par l'utilisateur à ce serveur. Ce serveur vérifie à son tour si ces informations d'identification sont présentes dans sa base de données. Si tel est le cas, l'utilisateur est correctement authentifié dans le système.Il convient de noter que dans ce cas, les informations d'identification de l'utilisateur ne sont pas stockées sur FortiGate et le processus d'authentification a lieu sur un serveur distant.Il convient également de mentionner le mécanisme Fortinet Single Sign On. Il vous permet d'organiser une authentification transparente des utilisateurs de domaine sur FortiGate à l'aide des données des contrôleurs de domaine. Malheureusement, l'examen de ce mécanisme dépasse le cadre de notre cours.FortiGate prend en charge de nombreux types de serveurs d'authentification, tels que POP3, RADIUS, LDAP, TACAS +. Nous envisagerons de travailler avec un serveur LDAP.La vidéo traite de la théorie de base, ainsi que du travail avec des utilisateurs locaux et un serveur LDAP.Dans la prochaine leçon, nous envisagerons de travailler avec des journaux, en particulier, nous examinerons les possibilités de la solution FortiAnalyzer. Afin de ne pas le manquer, restez à l'écoute des mises à jour sur les chaînes suivantes:Source: https://habr.com/ru/post/undefined/

All Articles