Was ist, wenn ich Ihnen sage, dass die einzige Funktion einer der Antiviren-Softwarekomponenten mit einer vertrauenswürdigen digitalen Signatur darin besteht, alle in gängigen Internetbrowsern gespeicherten Anmeldeinformationen zu sammeln? Und wenn ich ihm das sage, spielt es keine Rolle, in wessen Interesse sie gesammelt werden? Ich glaube wahrscheinlich, ich schwärme. Und mal sehen, wie es wirklich ist?

Aussortiert

Ein Antiviren-Unternehmen wie die Avira GmbH & Co. lebt und lebt weiter . KG . Es werden verschiedene Produkte zur Informationssicherheit veröffentlicht. Das Sortiment enthält sogar kostenlose Produkte für den Heimgebrauch.

Wir werden Interesse für die kostenlose Version wecken, um zu sehen, was das Produkt deutscher Kollegen kann. Wir blicken über die Benutzeroberfläche - nichts Ungewöhnliches. Wir finden keine Erwähnung eines anderen Firmenprodukts - Avira Password Manager.

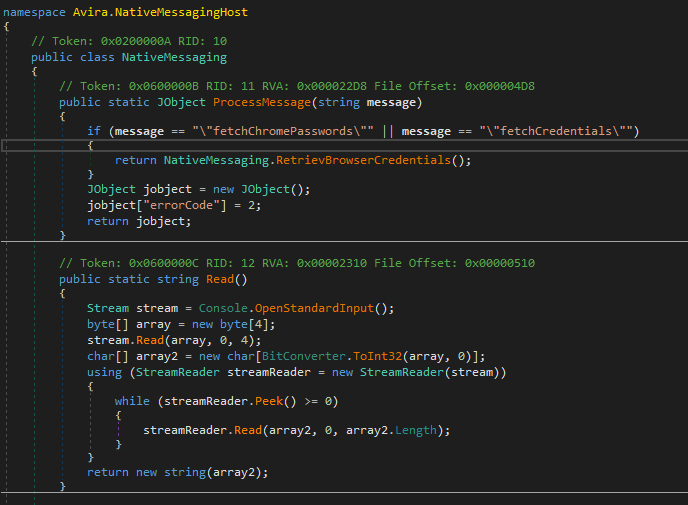

Und werfen wir einen Blick auf die Komponente mit dem Namen " Avira.PWM.NativeMessaging.exe " , die nicht auffällt . Es ist für die .NET-Plattform kompiliert und in keiner Weise verschleiert. Daher laden wir es in dnSpy und studieren den Programmcode frei.

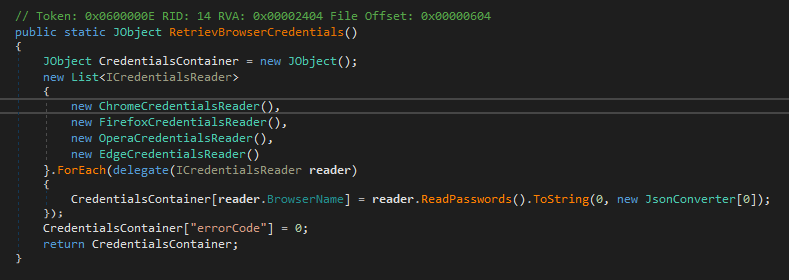

Das Programm ist eine Konsole und erwartet Befehle in einem Standardeingabestream. Die Hauptfunktion mit " Lesen " liest Daten aus dem Stream, überprüft das Format und übergibt den Befehl an die Funktion " ProcessMessage ". Das gleiche prüft wiederum, ob der übertragene Befehl " fetchChromePasswords " oder " fetchCredentials " ist (obwohl es einen Unterschied macht , ob das weitere Verhalten dasselbe ist?). Und dann beginnt das Interessanteste - das Aufrufen der Funktion " RetrieveBrowserCredentials ". Es ist sogar interessant ... was kann eine Funktion mit diesem Namen tun?

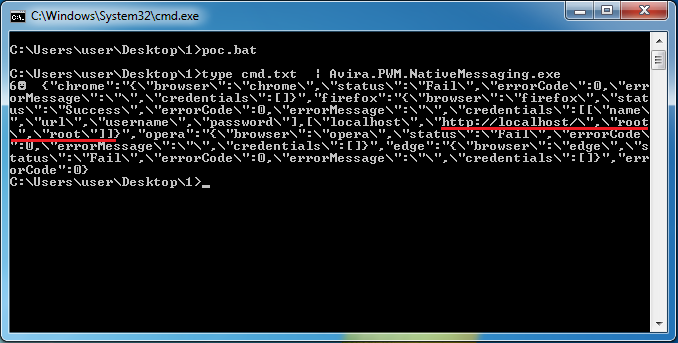

, , - «Chrome», «Opera» ( Chromium), «Firefox» «Edge» ( Chromium) JSON-.

:

IoC

SHA1: 13c95241e671b98342dba51741fd02621768ecd5.

CVE-2020-12680.

Zu diesem Thema habe ich am 04.07.2020 einen Brief mit einer vollständigen Beschreibung an support@avira.com und info@avira.com gesendet. Es gab keine Antwortschreiben, auch nicht von automatischen Systemen. Einen Monat später wird die beschriebene Komponente weiterhin in der Avira Free Antivirus-Distribution verteilt.