هل الهاتف المحمول في عملية العمل شرير أم جيد؟ هل تسمح الأداة للموظف بحل المهام بسرعة أكبر؟ أم يساعد صاحب العمل على إحكام السيطرة على المرؤوس؟ يخلق جو إبداعي؟ أو مزعج في الساعة 23:00 في الرسائل والرسائل؟ يساهم في تسرب أسرار الشركات ، أو على العكس ، يوفر التأمين ضد المفاجآت؟ ما هي حركة الشركات ، وما هي حالتها الحالية وما هو تاريخ هذا المفهوم ، نتعامل مع شركائنا من معهد الاختبار العلمي لأنظمة الأمن المتكاملة ( NII SOKB ). مصدروفقًا لدراسة أجريناها قبل عامين ، يستخدم حوالي 93٪ من المستجيبين (المستجيبون متنوعون تمامًا: عمال المكاتب والموظفون الميدانيون والسائقون وغيرهم الكثير) الهواتف الذكية لأغراض الشركة. بالإضافة إلى المكالمات والرسائل النصية التي يمكن التنبؤ بها إلى حد ما ، من بين سيناريوهات استخدام الجهاز الأكثر شيوعًا التفاعل مع البريد ، وتحرير المستندات ، وحتى الاتصال بمحطة عمل افتراضية (VDI).

مصدروفقًا لدراسة أجريناها قبل عامين ، يستخدم حوالي 93٪ من المستجيبين (المستجيبون متنوعون تمامًا: عمال المكاتب والموظفون الميدانيون والسائقون وغيرهم الكثير) الهواتف الذكية لأغراض الشركة. بالإضافة إلى المكالمات والرسائل النصية التي يمكن التنبؤ بها إلى حد ما ، من بين سيناريوهات استخدام الجهاز الأكثر شيوعًا التفاعل مع البريد ، وتحرير المستندات ، وحتى الاتصال بمحطة عمل افتراضية (VDI). من كل هذا يمكننا أن نستنتج أن الجهاز المحمول في بيئة العمل في الوقت الحالي ليس مجرد "طالب" ، بل أداة قادرة على تولي المهام التي كانت تتطلب في السابق معدات إضافية ، غالبًا ما تكون متخصصة.في هذه المقالة ، سنتناول موضوع تنقل الشركات ونأخذها في الاعتبار من وجهات نظر مختلفة - ليس فقط التسويق والإدارة ، ولكن أيضًا من منظور الموظف "الميداني". لجعل القصة أكثر موضوعية ، أجرينا مقابلات مع زملائنا من معهد البحث العلمي لمكتب التصميم الخاص ، الذين لديهم خبرة واسعة في مشاريع مماثلة وهم على استعداد لتبادل الأمثلة والقصص والملاحظات من ممارستهم (نظريًا بنظرية ، ولكن كل شيء في الحياة دائمًا ما يكون أكثر تعقيدًا وإثارة للاهتمام).تتخصص NII SOKB في توفير السلامة الشاملة وحماية العمال ، وهي أيضًا مطور SafePhone - وهو حل للإدارة المركزية للأجهزة المحمولة والتطبيقات والمحتوى والاتصالات في المؤسسة. تحدثنا مع Oleg Assur ، كبير المهندسين في معهد البحث العلمي في SOKB ، حول ماهية تنقل الشركات والحلول الموجودة في هذا المجال.

من كل هذا يمكننا أن نستنتج أن الجهاز المحمول في بيئة العمل في الوقت الحالي ليس مجرد "طالب" ، بل أداة قادرة على تولي المهام التي كانت تتطلب في السابق معدات إضافية ، غالبًا ما تكون متخصصة.في هذه المقالة ، سنتناول موضوع تنقل الشركات ونأخذها في الاعتبار من وجهات نظر مختلفة - ليس فقط التسويق والإدارة ، ولكن أيضًا من منظور الموظف "الميداني". لجعل القصة أكثر موضوعية ، أجرينا مقابلات مع زملائنا من معهد البحث العلمي لمكتب التصميم الخاص ، الذين لديهم خبرة واسعة في مشاريع مماثلة وهم على استعداد لتبادل الأمثلة والقصص والملاحظات من ممارستهم (نظريًا بنظرية ، ولكن كل شيء في الحياة دائمًا ما يكون أكثر تعقيدًا وإثارة للاهتمام).تتخصص NII SOKB في توفير السلامة الشاملة وحماية العمال ، وهي أيضًا مطور SafePhone - وهو حل للإدارة المركزية للأجهزة المحمولة والتطبيقات والمحتوى والاتصالات في المؤسسة. تحدثنا مع Oleg Assur ، كبير المهندسين في معهد البحث العلمي في SOKB ، حول ماهية تنقل الشركات والحلول الموجودة في هذا المجال.أخبرنا كيف دخلت الأجهزة المحمولة إلى الأعمال الروسية وكيف تغيرت وجهات نظرك حول تطبيقاتها؟

نحن نتعامل مع مواضيع "الجوال" لفترة طويلة (لأكثر من 10 سنوات - يمكننا القول ، كنا في المقدمة) ، لذلك شاركنا في تطوير مجال تكنولوجيا المعلومات هذا منذ البداية.بشكل أو بآخر ، بدأ ظهور كلمة "mobile" في "العقد الأول من الألفية الثانية" (الأجهزة نفسها ، بالطبع ، كانت موجودة من قبل ، لكنها كانت قطعة من التاريخ ليس لها شخصية جماهيرية). ثم تم استخدامها بشكل أساسي لإجراء المكالمات وإرسال الرسائل النصية. تم منحهم للموظفين تعليقًا: "بحيث تكون دائمًا على اتصال ، ولا تفكر حتى في الاتصال بأمريكا!" كانت هناك بالفعل "هواتف ذكية" (بدا "الهاتف الذكي" المألوف الآن مستقبليًا تمامًا) ، لكنهم لم يلعبوا دورًا كبيرًا في بيئة الشركة ، واستمر الموظفون في معظم الشركات في استخدام أجهزة الكمبيوتر المعتادة لعملهم.نقطة التحول ، في رأيي ، حدثت في منتصف الصفر ، وترتبط بحدثين: شراء شركة Google Android، Inc. في عام 2005. مع الإطلاق اللاحق للنظام الأساسي الذي يحمل نفس الاسم والإعلان في عام 2007 عن أول جهاز iOS (ثم لا يزال مع نظام تشغيل iPhone). قدمت كل من هذه المنصات وظائف غنية على الفور إلى جانب المكالمات والرسائل القصيرة وبدأت بسرعة في استبدال الهواتف الكلاسيكية ذات الأزرار.بطبيعة الحال ، بدأ أصحاب هذه الأجهزة المحظوظين في استخدامها في عملهم: في بعض الأحيان بموافقة الإدارة ، وأحيانًا "بشكل سري". أدى هذا إلى اتجاه يقوم فيه الجهاز بتجميع معلومات الشركة المهمة تدريجيًا (قاموا بربط البريد - ظهرت مراسلات الشركة السرية ، سمح بالوصول إلى CRM - تمت إضافة قائمة العملاء إلى المراسلات ، وما إلى ذلك). أصبح فقدان أو سرقة الأداة خطرًا متزايدًا على الشركة. في هذه اللحظة يبدأ تاريخ أنظمة إدارة التنقل للشركات المركزية ، بما في ذلك منصة SafePhone .ما هو الدور الحالي لجهاز محمول في الأعمال؟

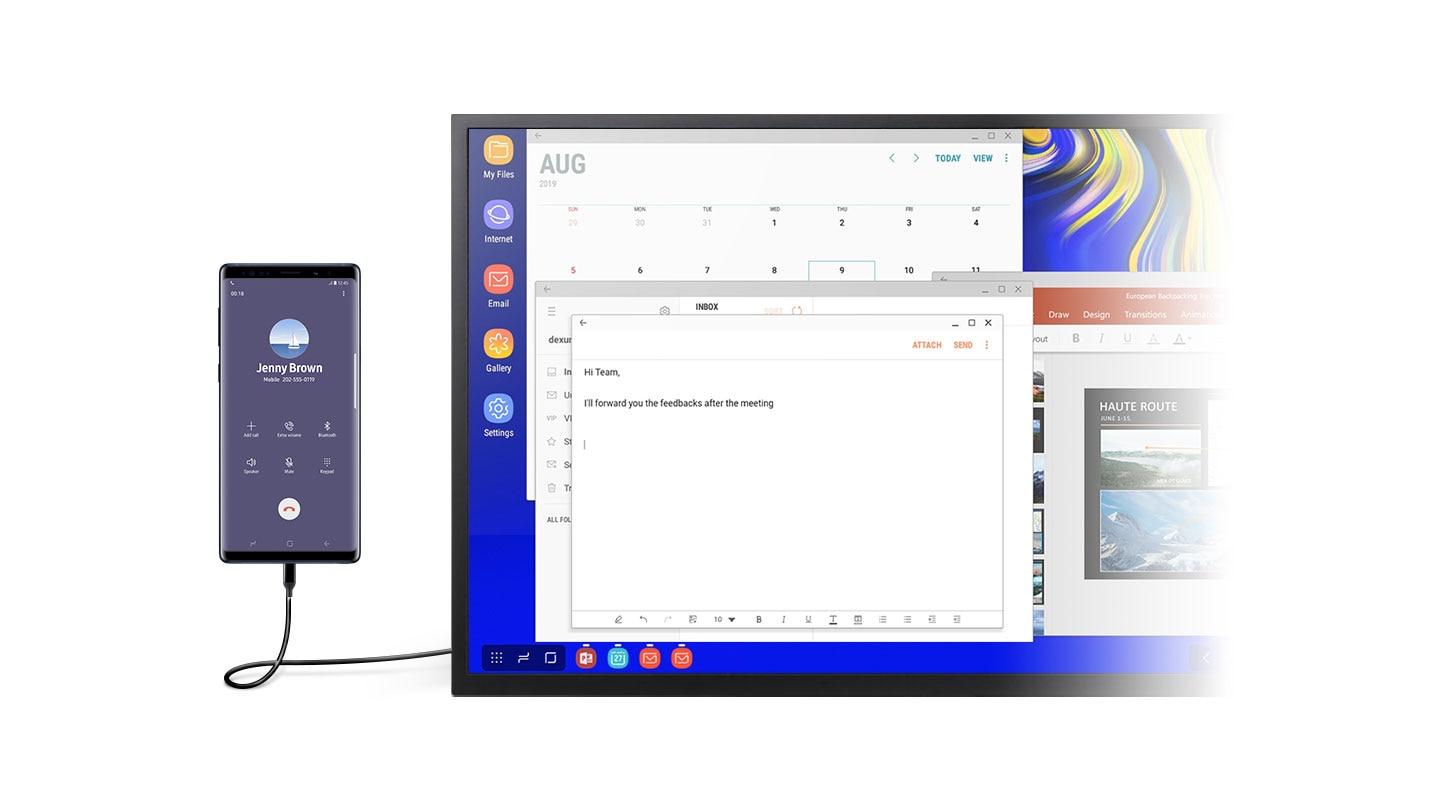

اليوم ، الجهاز المحمول هو معالج طعام حقيقي يمكنه أداء العديد من الوظائف المختلفة. على الأجهزة المحمولة ، هناك أجنحة مكتبية كاملة (وربما هذه هي الأداة الرئيسية لـ 90٪ من موظفي الشركة). على الرغم من أنه من الجدير بالذكر أن حالة الاستخدام هذه محدودة ، ولا تزال أجهزة الكمبيوتر الشخصية هي الوسيلة الرئيسية للعمل مع المستندات.  المصدر: Broadcomبشكل عام ، لوحظت الآن صورة مثيرة للاهتمام. منذ بداية تكنولوجيا المعلومات ، كان يعتقد أنه بالنسبة للعمل الكامل ، يحتاج الموظفون إلى كمبيوتر كبير أو كمبيوتر محمول حقيقي ، ولكن دائمًا مع معالج x86 كامل. كانت المحاولات لإخراج هذا الموقف من الأرض دائمًا قائمة على حجة ملموسة معززة من السلسلة: "لدينا أنظمة تعمل فقط تحت DOS (Windows 95/98 ، Java 5 - التأكيد على ما تحتاجه) ، ستكسر كل شيء بالنسبة لنا." يجب أن يُفهم أن بيئة الشركة محافظة تمامًا ( لا يزال الطلب على مبرمجي كوبول ).بدأ التقدم الأول مع إدخال واسع النطاق للمحاكاة الافتراضية وظهور VDI ( البنية التحتية الافتراضية لسطح المكتب) فجأة اتضح أنه يمكنك العمل مع الأنظمة القديمة بشكل عام من أي جهاز ، إذا كان هناك فقط اتصال آمن بالشبكة. بالمناسبة ، كانت الشبكة منذ فترة طويلة رادعة لتطوير هذه التكنولوجيا ، ولكن يبدو أن هذا التقييد سيتم إزالته قريبًا. مع ظهور الجيل الجديد 5G ، ليس أقلها بفضل Samsungالتي توفر الاتصال بسرعات تبدأ من 1 جيجابت / ثانية من خلال شبكة الهاتف المحمول ، يمكنك "قيادة" أي أنواع بيانات الشركة تقريبًا (المستندات والصوت والفيديو عالي الدقة) بأقل تأخير. نتيجة أخرى لهذا "التسارع" هي الاتجاه العام للتخلي عن "العملاء السمينين". تحتوي معظم أنظمة الأعمال الحديثة على واجهة ويب عادية ، والعديد منها بالإضافة إلى هذا الإصدار عميل متنقل أو نسخة محمولة من واجهة الويب (والتي يمكن أيضًا "تغليفها" في التطبيق باستخدام تطبيق الويب التقدمي ).وبالتالي ، اتضح أنه الآن ، في الواقع ، لا يوجد شيء يمنعك من العمل فقط على هاتف ذكي أو جهاز لوحي. هذا ، بالطبع ، لا يزال احتمالًا محتملاً (تذكر المحافظة) ، لكن تنفيذه على الأبواب.

المصدر: Broadcomبشكل عام ، لوحظت الآن صورة مثيرة للاهتمام. منذ بداية تكنولوجيا المعلومات ، كان يعتقد أنه بالنسبة للعمل الكامل ، يحتاج الموظفون إلى كمبيوتر كبير أو كمبيوتر محمول حقيقي ، ولكن دائمًا مع معالج x86 كامل. كانت المحاولات لإخراج هذا الموقف من الأرض دائمًا قائمة على حجة ملموسة معززة من السلسلة: "لدينا أنظمة تعمل فقط تحت DOS (Windows 95/98 ، Java 5 - التأكيد على ما تحتاجه) ، ستكسر كل شيء بالنسبة لنا." يجب أن يُفهم أن بيئة الشركة محافظة تمامًا ( لا يزال الطلب على مبرمجي كوبول ).بدأ التقدم الأول مع إدخال واسع النطاق للمحاكاة الافتراضية وظهور VDI ( البنية التحتية الافتراضية لسطح المكتب) فجأة اتضح أنه يمكنك العمل مع الأنظمة القديمة بشكل عام من أي جهاز ، إذا كان هناك فقط اتصال آمن بالشبكة. بالمناسبة ، كانت الشبكة منذ فترة طويلة رادعة لتطوير هذه التكنولوجيا ، ولكن يبدو أن هذا التقييد سيتم إزالته قريبًا. مع ظهور الجيل الجديد 5G ، ليس أقلها بفضل Samsungالتي توفر الاتصال بسرعات تبدأ من 1 جيجابت / ثانية من خلال شبكة الهاتف المحمول ، يمكنك "قيادة" أي أنواع بيانات الشركة تقريبًا (المستندات والصوت والفيديو عالي الدقة) بأقل تأخير. نتيجة أخرى لهذا "التسارع" هي الاتجاه العام للتخلي عن "العملاء السمينين". تحتوي معظم أنظمة الأعمال الحديثة على واجهة ويب عادية ، والعديد منها بالإضافة إلى هذا الإصدار عميل متنقل أو نسخة محمولة من واجهة الويب (والتي يمكن أيضًا "تغليفها" في التطبيق باستخدام تطبيق الويب التقدمي ).وبالتالي ، اتضح أنه الآن ، في الواقع ، لا يوجد شيء يمنعك من العمل فقط على هاتف ذكي أو جهاز لوحي. هذا ، بالطبع ، لا يزال احتمالًا محتملاً (تذكر المحافظة) ، لكن تنفيذه على الأبواب.أولئك. اتضح أنه في المستقبل يمكن للأجهزة المحمولة استبدال أجهزة الكمبيوتر الكلاسيكية في بيئة الشركات؟

تدريجيًا ، تنتقل الأعمال بعيدًا عن وحدات النظام نحو شيء أكثر حركة. في البداية ، كانت أجهزة الكمبيوتر المحمولة ذات الحجم الكبير للغاية التي يبلغ وزنها خمسة كيلوغرامات والتي عملت على البطارية لمدة لا تزيد عن ساعة ونصف (سيتذكر الموقتون القديمون الأجزاء البارزة الرهيبة من البطارية الممتدة ، والتي أعطت ساعة واحدة للعمل ونصف كيلوغرام للوزن) ، ثم انتقلنا إلى أجهزة الكمبيوتر المحمولة فائقة الحمل التي تزن 1.5-1.7 كيلوغرام ووقت عمل من ست إلى سبع ساعات ، والآن أصبحت الأجهزة التي تقل عن كيلوغرام واحد مع 12 ساعة من عمر البطارية منتشرة بالفعل. بالتوازي مع هذا "التصغير" لأجهزة الكمبيوتر التقليدية ، هناك "زيادة" في الهواتف الذكية. يحتوي هاتف اليوم على ميزات رائعة للغاية: نفس S20في نسخته العليا ، يحتوي على ذاكرة 16 جيجابايت ومعالج ثماني النواة على متنها ، وهو أمر لائق جدًا حتى بالنسبة لأجهزة الكمبيوتر المحمولة كاملة الحجم.بالطبع ، السؤال الأكثر أهمية هو البرمجيات. كل شيء غامض هنا. حاول العديد من الشركات المصنعة تكييف واجهة سطح المكتب لاستخدامها في بيئة متنقلة (شاشة تعمل باللمس ، وشاشات صغيرة نسبيًا وخصائص أخرى للتنقل) ، ولكن حتى الآن لا توجد حلول مثالية: للأسف ، نعود إلى هذا التحفظ المشهور ؛ لا أحد سيعيد كتابة الواجهة على دلفي قبل عشرين سنة. في الوقت نفسه ، من الأسهل كثيرًا إضافة دعم للنوافذ "المطاطية" / السحب والإفلات لتطبيقات الجوال الأصلية ، وهو ما تم فعله بواسطة Google في Android Nougat. إذا كان أحد الأمثلة على مثل هذا النهج مثيرًا للاهتمام ، فيمكنك الانتباه إلى Samsung DeX. اعتبارًا من اليوم ، يبدو لنا مثل هذا السيناريو "الصاعد" (تحويل الأجهزة المحمولة إلى وظائف كاملة الحجم) ، على الأقل ، أقل واعدة من سيناريو "المصب" (باستخدام أجهزة الكمبيوتر المكتبية كأجهزة محمولة).

اعتبارًا من اليوم ، يبدو لنا مثل هذا السيناريو "الصاعد" (تحويل الأجهزة المحمولة إلى وظائف كاملة الحجم) ، على الأقل ، أقل واعدة من سيناريو "المصب" (باستخدام أجهزة الكمبيوتر المكتبية كأجهزة محمولة).كيف يؤثر إدخال تكنولوجيا الهاتف المحمول على سير العمل؟

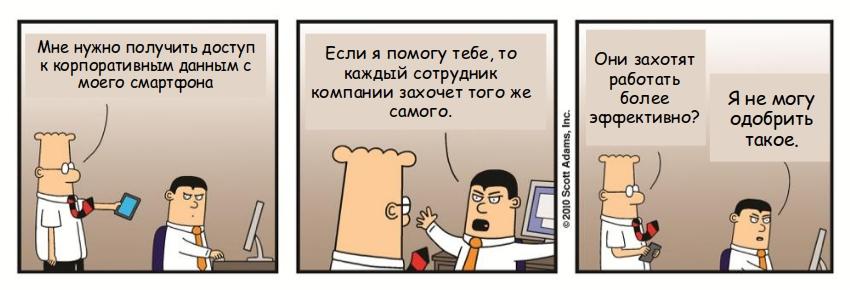

سؤال صعب. مثل أي تقنية ، يمكن استخدام التنقل بطريقتين: لجعل الحياة في شركة أفضل ، أو العكس ، أسوأ. المصدر: Dilbert ، ترجمتنا. بشكلكلاسيكي ، تعني الحركة نهج "العمل حيث تشعر بالراحة" (يجب عدم الخلط بينه وبين "العمل باستمرار"). وهذا يعني ، نظريًا ، أن الموظف يمكنه أداء واجباته ، ليس بالضرورة في مكان العمل ، ولكن أيضًا في رحلة عمل أو ، على سبيل المثال ، في المنزل. وسوف يفعل ذلك بشكل فعال كما في المكتب. بالإضافة إلى ذلك ، يتم تبسيط إجراءات الشركة الداخلية: يمكنك طلب شهادة 2NDFL أو الموافقة على طلب عطلة بالضغط على زر واحد على هاتفك الذكي.بشكل منفصل ، من الضروري ملاحظة تحسين الاتصال داخل الشركة. وينطبق هذا بشكل خاص على بلدنا ، حيث يتم ترتيب مكتب المنظمة في موسكو ومنطقة إقليمية ، على سبيل المثال ، في ايكاترينبرج وإركوتسك. في هذه الحالة ، يتحول التفاعل إلى مشكلة كبيرة. عندما يكون الزملاء على اتصال دائم بالوصول المستمر إلى أدوات العمل ، يكون من الأسهل بكثير تنسيق لحظة مناسبة للجميع للاتصال أو الدردشة الجماعية مع التحرير العام للمستندات.حافز آخر للموظفين يمكن أن يكون توفير جهاز محمول. من الناحية العملية ، تنتشر العديد من النماذج على نطاق واسع في الشركات ، بدءًا من توفير أداة للشركات مع إمكانية الاستخدام الشخصي للهاتف الذكي (الشركات المملوكة ، الممكّنة شخصيًا ، COPE) ، إلى الهواتف الذكية أو الأجهزة اللوحية الشخصية ذات التطبيقات العاملة (إحضار جهازك الخاص ، BYOD). بالمناسبة ، BYOD يأتي من اختصار BYOB المعروف - إحضار البيرة الخاصة بك - أي "تأتي مع الكحول الخاص بك" في وصف الحفلة.

المصدر: Dilbert ، ترجمتنا. بشكلكلاسيكي ، تعني الحركة نهج "العمل حيث تشعر بالراحة" (يجب عدم الخلط بينه وبين "العمل باستمرار"). وهذا يعني ، نظريًا ، أن الموظف يمكنه أداء واجباته ، ليس بالضرورة في مكان العمل ، ولكن أيضًا في رحلة عمل أو ، على سبيل المثال ، في المنزل. وسوف يفعل ذلك بشكل فعال كما في المكتب. بالإضافة إلى ذلك ، يتم تبسيط إجراءات الشركة الداخلية: يمكنك طلب شهادة 2NDFL أو الموافقة على طلب عطلة بالضغط على زر واحد على هاتفك الذكي.بشكل منفصل ، من الضروري ملاحظة تحسين الاتصال داخل الشركة. وينطبق هذا بشكل خاص على بلدنا ، حيث يتم ترتيب مكتب المنظمة في موسكو ومنطقة إقليمية ، على سبيل المثال ، في ايكاترينبرج وإركوتسك. في هذه الحالة ، يتحول التفاعل إلى مشكلة كبيرة. عندما يكون الزملاء على اتصال دائم بالوصول المستمر إلى أدوات العمل ، يكون من الأسهل بكثير تنسيق لحظة مناسبة للجميع للاتصال أو الدردشة الجماعية مع التحرير العام للمستندات.حافز آخر للموظفين يمكن أن يكون توفير جهاز محمول. من الناحية العملية ، تنتشر العديد من النماذج على نطاق واسع في الشركات ، بدءًا من توفير أداة للشركات مع إمكانية الاستخدام الشخصي للهاتف الذكي (الشركات المملوكة ، الممكّنة شخصيًا ، COPE) ، إلى الهواتف الذكية أو الأجهزة اللوحية الشخصية ذات التطبيقات العاملة (إحضار جهازك الخاص ، BYOD). بالمناسبة ، BYOD يأتي من اختصار BYOB المعروف - إحضار البيرة الخاصة بك - أي "تأتي مع الكحول الخاص بك" في وصف الحفلة. الرجل الذي يخلط BYOD مع BYOB. المصدر: تيمو إليوتهناك أيضًا بعض الخيارات الوسيطة التي يمكن للموظف من خلالها اختيار جهاز يعمل بدفع جزئي للشركات ، واحتمال أن تصبح الأداة ملكية بعد فترة (اختر جهازك الخاص ، CYOD).خلاصة القول ، بالنسبة لحركة الموظفين هي حرية اختيار تنسيق عمل مناسب لأنفسهم ، في حين أنه بالنسبة للشركة هو تحسين التكلفة وأداة جيدة لبناء عمليات منسقة بشكل جيد. بالطبع ، التوازن الصحيح والضبط الدقيق مهمان: بعض الموظفين ليس لديهم تنظيم ذاتي عالي ، وأرباب العمل عرضة للسيطرة المفرطة.

الرجل الذي يخلط BYOD مع BYOB. المصدر: تيمو إليوتهناك أيضًا بعض الخيارات الوسيطة التي يمكن للموظف من خلالها اختيار جهاز يعمل بدفع جزئي للشركات ، واحتمال أن تصبح الأداة ملكية بعد فترة (اختر جهازك الخاص ، CYOD).خلاصة القول ، بالنسبة لحركة الموظفين هي حرية اختيار تنسيق عمل مناسب لأنفسهم ، في حين أنه بالنسبة للشركة هو تحسين التكلفة وأداة جيدة لبناء عمليات منسقة بشكل جيد. بالطبع ، التوازن الصحيح والضبط الدقيق مهمان: بعض الموظفين ليس لديهم تنظيم ذاتي عالي ، وأرباب العمل عرضة للسيطرة المفرطة.ما هي إدارة التنقل للشركات ، ولماذا هو مطلوب؟

التهديد الرئيسي: كلما زاد مشاركة الجهاز المحمول في حياة الشركة (مراسلات العمل ، والوثائق ، ورسول الفريق ، وما إلى ذلك) ، كلما زادت البيانات المتعلقة به ، والتي يمكن لفقدها أن يصيب الشركة بحساسية. وفقًا لذلك ، تصبح محتويات الجهاز أحد الأصول الهامة للشركة التي تحتاج إلى إدارتها.هنا ، يظهر تناقض على الفور: يتطلب الأمان تقييدًا أقصى لحرية المستخدم وسيناريوهات التشغيل الحتمية (الوصول إلى البريد من المكتب فقط من 9 إلى 18) ، بينما ينطوي مفهوم التنقل بأكمله على أقصى قدر من المرونة وتنوع الاستخدام. في فجر الصناعة ، تم الاختيار دائمًا في اتجاه القيود. هذا أدى إلى مواقف مضحكة. كحافز ، تم منح الموظف الفرصة لتثبيت بريد الشركة على جهازه. تم ذلك بشرط أن يتم تطبيق جميع سياسات الأمان الصحيحة وتم تثبيت وكيل لمراقبة التهديدات المحتملة. يقوم هذا الوكيل ، بدلاً من ذلك ، بتعيين كلمة مرور أبجدية رقمية مكونة من 12 رقمًا (في الحالات المعقدة بشكل خاص ، كان هناك أيضًا قاموس للمجموعات المحظورة وتقييد على تدوير كلمة المرور) على الجهاز بأكمله وبدأ في جمع جميع المعلومات المتاحة له. بعد أن عانت مثل هذا لمدة أسبوع (في كل مرة تحاول فيها قراءة الرسائل القصيرة تحتاج إلى إدخال كلمة المرور نفسها) ، حذف المستخدم بغضب البريد ونسي هذا "التشجيع" باعتباره كابوسًا. المصدر: Dilbert ، ترجمتناالآن تغير الوضع بشكل كبير. من الممارسات الجيدة عندما يكون نظام الأمان شفافًا وغير مرئي قدر الإمكان للمستخدم. يجب أن يكون مثل قلعة من لغز معروف ، "لا ينبح ، لا يعض ، لكنه لا يدخل المنزل". يجب أن يكون أكثر ملاءمة للمستخدم للعمل مع الجهاز ، حيث يتولى نظام إدارة التنقل جميع الأعمال القذرة.

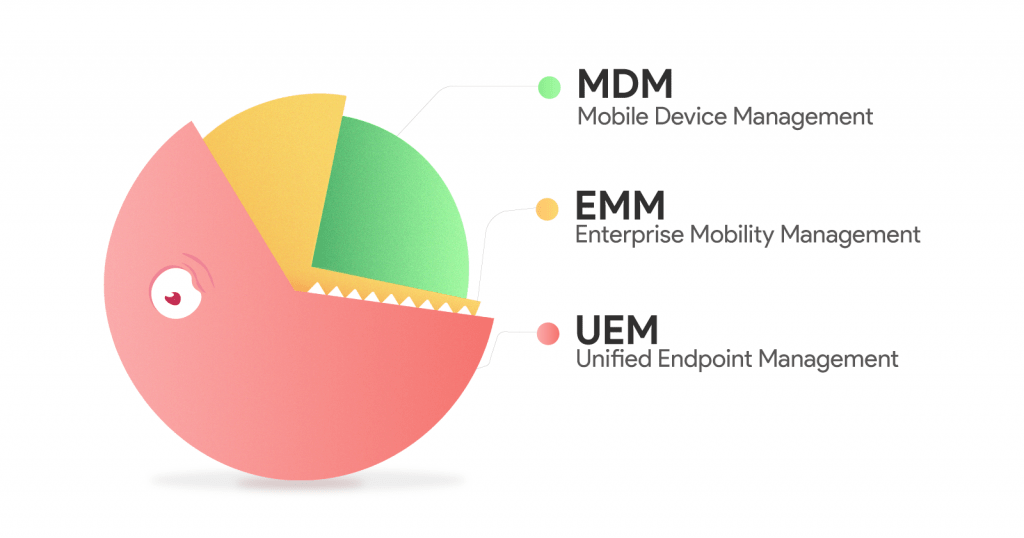

المصدر: Dilbert ، ترجمتناالآن تغير الوضع بشكل كبير. من الممارسات الجيدة عندما يكون نظام الأمان شفافًا وغير مرئي قدر الإمكان للمستخدم. يجب أن يكون مثل قلعة من لغز معروف ، "لا ينبح ، لا يعض ، لكنه لا يدخل المنزل". يجب أن يكون أكثر ملاءمة للمستخدم للعمل مع الجهاز ، حيث يتولى نظام إدارة التنقل جميع الأعمال القذرة.هناك عدد كبير من الاختصارات لأنظمة إدارة التنقل للشركات - MDM ، EMM ، UEM. قل باختصار ، ما هو الفرق بينهما وكيف يتناسب مع مفهوم واحد؟

يمكن أن يختلف تفسير المصطلحات من قبل الشركات المختلفة اختلافًا كبيرًا. أكثر أو أقل قبولًا بشكل عام هي التعريفات التي صاغها Gartner .إدارة الأجهزة المحمولة (MDM) - مصطلح ظهر في أواخر التسعينات - أوائل العقد الأول من القرن الحادي والعشرين ، يعني الأنظمة المسؤولة عن إدارة دورة حياة الأجهزة المحمولة. هذا يعني عادة الوظائف التالية:- جرد الجهاز

- إعدادات نظام التشغيل

- التقديم وإلغاء حق الوصول

بمرور الوقت ، بدأ يتم فقدان وظيفة MDM الخالصة ، وغالبًا ما بدأت الميزات التالية تضاف إليها:- إدارة تطبيقات الهاتف المتحرك (MAM) - إدارة التطبيقات.

- الهوية المتنقلة (MI) - إدارة الاعتماد والوصول.

- إدارة محتوى الجوال (MCM) - إدارة المحتوى.

بحلول منتصف عام 2010 ، أصبحت هذه المجموعة هي المعيار للسوق ، ولم يكن هناك أي معنى في تقسيم الحلول إلى وحدات منفصلة. ثم جاء مصطلح إدارة التنقل المؤسسي (EMM) ، والذي يشير إلى مزيج من MDM و MAM و MI و MCM. تم توثيق هذا التغيير في تقرير Gartner نشر في عام 2014.ثم ظهر اتجاه ، والذي تحدثنا عنه سابقًا. أصبحت الأجهزة المحمولة هي نفس مكان العمل تمامًا مثل أجهزة الكمبيوتر المكتبية والمحمولة الكلاسيكية ، وأصبح من الواضح أنه يجب إدارتها في دائرة واحدة: لم يعد هناك تقسيم إلى ثابت ومتنقل. كانت هذه نقطة البداية لظهور المصطلح الجديد إدارة نقطة النهاية الموحدة (UEM). تم تسجيل ظهور UEM في تقرير جارتنر 2018. المصدر: ITSMDailyنحن ندخل العقد الجديد مع نموذج UEM ، وهذا ما يطلق عليه الأنظمة اليوم ، وتتمثل مهمتها في إدارة الأجهزة المحمولة والثابتة في الشركة.

المصدر: ITSMDailyنحن ندخل العقد الجديد مع نموذج UEM ، وهذا ما يطلق عليه الأنظمة اليوم ، وتتمثل مهمتها في إدارة الأجهزة المحمولة والثابتة في الشركة. ناقشنا التاريخ والنظرية ، دعنا ننتقل إلى القضايا العملية. كيف يمكن أن يظهر مكان العمل المتنقل الآن في مؤسسة؟ يرجى مشاركة تجربتك في هذا المجال.

أي تنفيذ يكون دائمًا قصة معقدة ، ولا يوجد مشروعان متطابقان. ولكن دعونا نحاول صياغة بعض النقاط العامة.غالبًا ما تأتي مبادرة التنفيذ من الأسفل ، من الموظفين العاديين. أصبح الجميع تقريبًا يمتلكون أجهزة محمولة ، وهي مسألة وقت فقط قبل أن يتم استخدامها للعمل. يجب أن يكون هناك كتلة حرجة من الأشخاص الذين لديهم أدوات متشابهة ، وبعد ذلك يتم إرسال طلب إلى قسم تكنولوجيا المعلومات لتقديم مثل هذه الخدمة. يمكن للإدارة في هذه الحالة اختيار استراتيجيتين: الدعم (يتم إعطاء الضوء الأخضر للمبادرة ، ويتم بدء المشروع) أو الحظر. في الحالة الأخيرة ، تمثل الحجة خطرًا كبيرًا بالتسرب ("تفقد التقارير المالية" أو "التجسس المنافسين في مترو الأنفاق على الكتف"). كما تظهر الممارسة ، فإن هذا النهج ليس بناء للغاية. حتى إذا كانت الأجهزة المحمولة ممنوعة تمامًا ، فسيظل الموظفون يستخدمونها "تحت الأرض". يمكنك تطبيق الإجراءات الإدارية (التوبيخ والعقوبات والعقوبات) ، لكن هذا لا يضمن دائمًا نتيجة 100٪. وحتى إذا كانت هذه القيود مبررة ، فسيكون هناك دائمًا موظف ينتهك جميع المحظورات ، وستكون لهذه الحالة عواقب وخيمة. الإستراتيجية الصحيحة ، في رأينا ، هي المبدأ القديم الجيد: "إذا لم تستطع الفوز ، توجه".إن البيئة الخاضعة للتحكم الأكثر خطورة أفضل بكثير من البيئة غير المنضبط.أولاً ، عادةً ما يكون هذا هو البريد (القدرة على "استلامه" مع عميل الهاتف المحمول) ، ثم هناك المستندات وأنظمة العمل المختلفة (بوابة الشركة ، ERP ، CRM ، إلخ). بعد أن تصبح التكنولوجيا "متجذرة" (عندما يصبح الاتجاه واضحًا) ، فإن تصميم الخدمات الداخلية بدأ بالفعل مع توقع استخدامها على منصات مختلفة (بما في ذلك الهاتف المحمول).من الشائع أيضًا أن تأتي مبادرة التنفيذ من الإدارة. يجب ألا ننسى أن تنقل العمل يوفر العديد من المزايا المرتبطة بتحسين التكاليف وزيادة "اتصال" الأعمال. ولكن هنا أيضًا ، "تجاوزات" ممكنة. في أي بيئة غير متجانسة (والمؤسسة النموذجية هي مجرد بيئة ، تتكون من أجزاء مختلفة جدًا: مسك الدفاتر ، المستودعات والخدمات اللوجستية ، المكاتب ، الموظفون الميدانيون) هناك اهتمامات ، وليس الجميع جاهزين للابتكارات. الموقف الشائع هو عندما يدرك جزء من الفريق هذا النوع من التغيير "مع العداء" ("كل شيء يعمل لصالحنا"). في هذه الحالة ، أثبت مبدأ "الجزرة" نفسه عندما يحصل الموظف على بعض المكافآت عند استخدام النظام المطبق (على سبيل المثال ، الهاتف كتمرير إلى المكتب أو الدفع مقابل الغداء وحجز غرف الاجتماعات من هاتف ذكي).يجب أن تشجع هذه المكافآت الموظف على استخدام الأجهزة المحمولة ، ولكن ليس الحد منه أو التعدي عليه.عند تنفيذ مشاريع التنقل المعقدة في مؤسسة ، تكون الأدوات التالية مفيدة:- إجراء مراجعة وفحص للوضع الحالي للبنية التحتية قبل التنفيذ. يمكن أن يكون هذا برنامج مراقبة مثبت على الأجهزة النهائية بموافقة المستخدمين وجمع إحصاءات عن التطبيقات المستخدمة وموارد الشبكة التي تمت زيارتها. إن أقصى قدر من الانفتاح والصحة في أمور مراقبة عدم الكشف عن الهوية والخصوصية للموظف مهم. الهدف النهائي من هذا النشاط هو الحصول على صورة شاملة عن الوضع الحالي ، وليس تحديد المخالفين. تعمل ندوات التوعية بشكل جيد مع عرض واضح لوظيفة برامج المراقبة وإشراك الإدارة في جمع الإحصائيات.

- ردود الفعل. من المهم فهم ما يحدث للمشروع من جانب المستخدمين النهائيين. يمكن أن يوفر هذا معلومات قيمة حول ميزات النظام وله تأثير إيجابي على موقف الموظفين. يمكن أن تختلف تنسيقات التعليقات: من اجتماعات وجهًا لوجه مع مناقشة المشكلات الحالية إلى استبيان معين ، ربما مجهول ، لأن ليس الجميع على استعداد لمشاركة انطباعاتهم بحرية.

- عد الموارد في عملية تطوير وتنفيذ متكررة. من المستحيل أخذ كل شيء في الاعتبار في بداية المشروع ، لذلك تحتاج دائمًا إلى وضع موارد إضافية للمراجعة. عند تنفيذ ذلك ، لا يأخذ العديد من الأشخاص بعين الاعتبار ، بسبب المشاريع التي تنقطع في مكان ما في الوسط.

سؤالان رئيسيان يتم طرحهما دائمًا أثناء التنفيذ:- « , / »

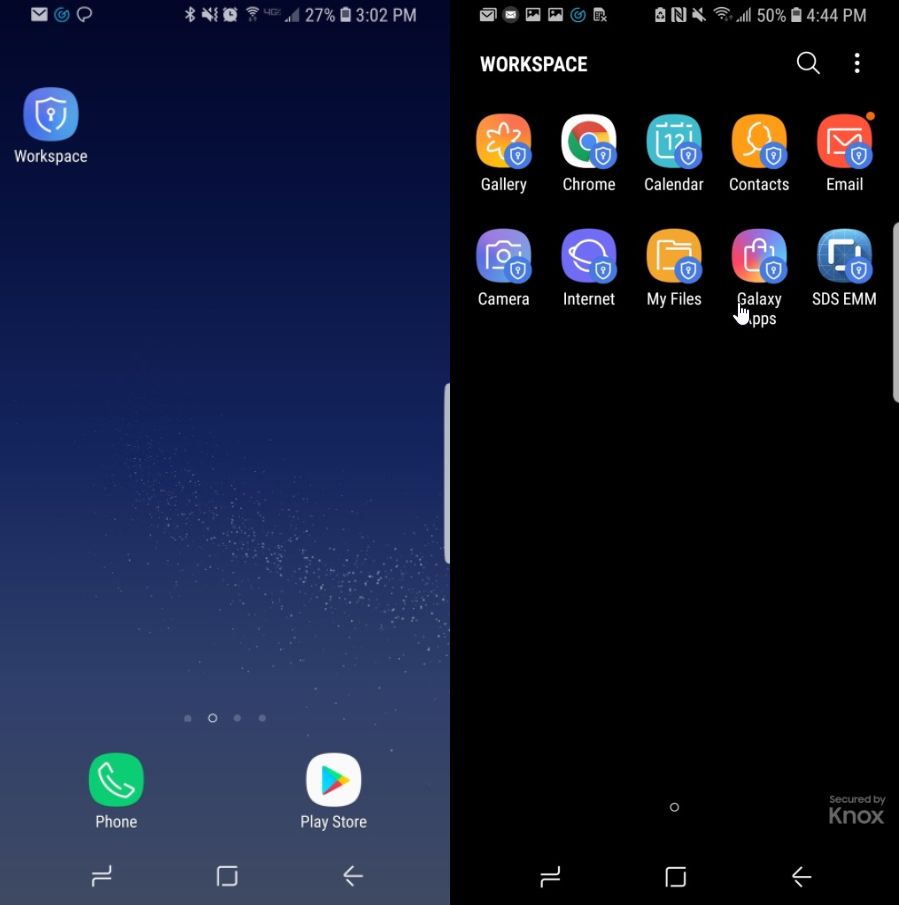

, . – (Work Profile). – , — , Samsung. , , , , .

– : , , .

- «- 10 . , 300 , . »

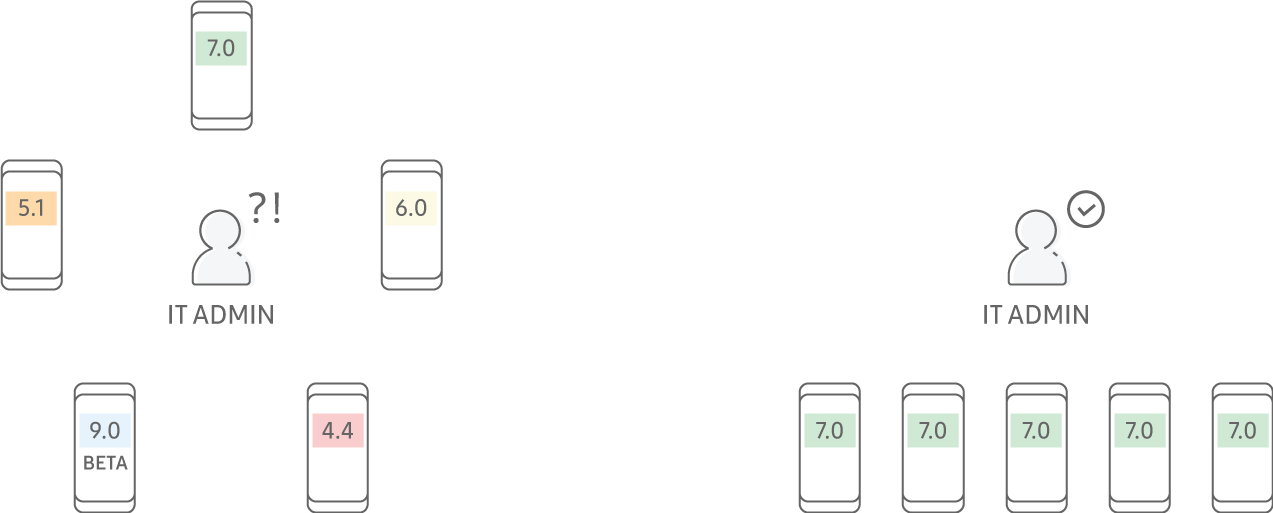

« », (, , ). . Samsung Knox , Knox Mobile Enrollment (KME), « » . . IT . – .

. , Android . . ? ?

هذه صورة نمطية ، لكنها مستقرة تمامًا. من المحزن بشكل خاص أنه لا يتأثر المستخدمون العاديون فقط ، ولكن أيضًا بعض العاملين في مجال تكنولوجيا المعلومات وأمن المعلومات. لا ، الآن نظام التشغيل Android آمن تمامًا وشائع جدًا في قطاع الشركات. ويتضح ذلك من خلال دراسة حديثة أجرتها IDC. وفقًا لذلك ، فإن 78٪ من الأجهزة المحمولة المستخدمة في شركات مختلفة حول العالم تعمل بنظام تشغيل Android.بشكل منفصل ، حول أمان أجهزة Samsung. وفقًا لأحدث تصنيف Gartner ، حصلت منصة Knox على تصنيف قوي من 27 من أصل 30 مركزًا محتملاً ، وهي واحدة من أعلى النتائج ( ملاحظة سامسونج:بمزيد من التفاصيل حول منصة Knox التي تحدثنا عنها في هذه المقالة ).للتحدث بشكل معقول عن الأمن ، يجب عليك أولاً أن تقرر أنواع التهديدات. تنقسم حماية البيانات بشكل كلاسيكي إلى قسمين كبيرين.- البيانات في حالة التخزين (التخزين والعمل مع البيانات). يتضمن ذلك أنواع التهديدات المرتبطة بـ "وجود" البيانات على الجهاز النهائي. أمثلة:

- . , – . . – (, – ). ( ). , .

- /. Android ( ). , , . , , . — .

- Data-in-transit ( ). , . :

- حركة مرور غير محمية. تعتبر نقاط وصول Wi-Fi العامة مفيدة أثناء رحلات العمل أو عندما تكون بعيدًا عن مكان عملك ، ولكنك تحتاج إلى العمل باستخدام كمية كبيرة من البيانات. في الوقت نفسه ، للأسف ، لا يمكن ضمان أن القناة آمنة ، ولا يراقبها المهاجمون. لمكافحة هذا النوع من التهديد ، عادة ما يتم استخدام VPN مع التنشيط التلقائي لتشغيل تطبيقات معينة.

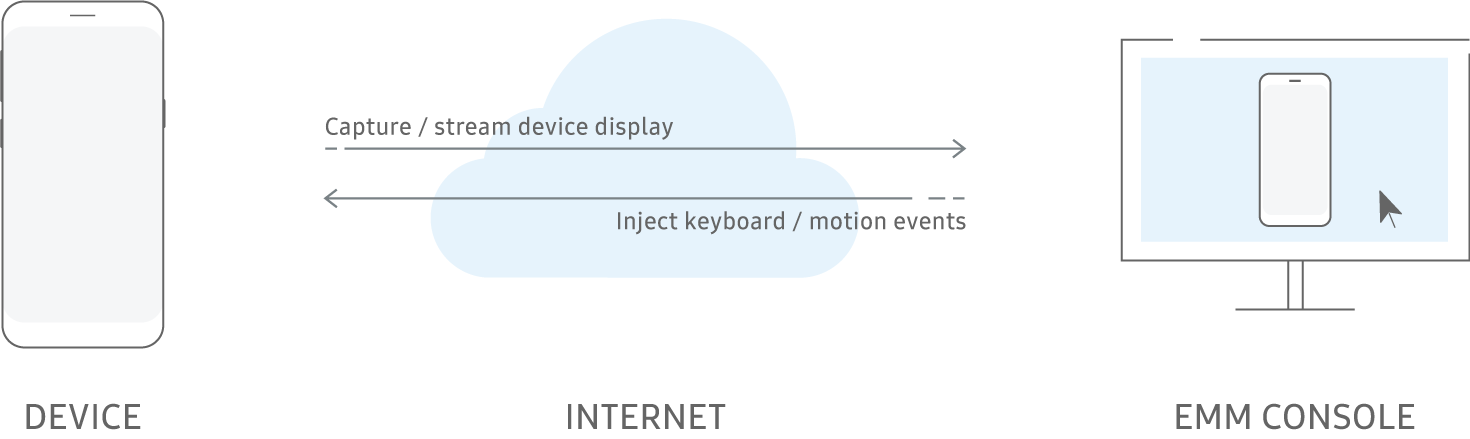

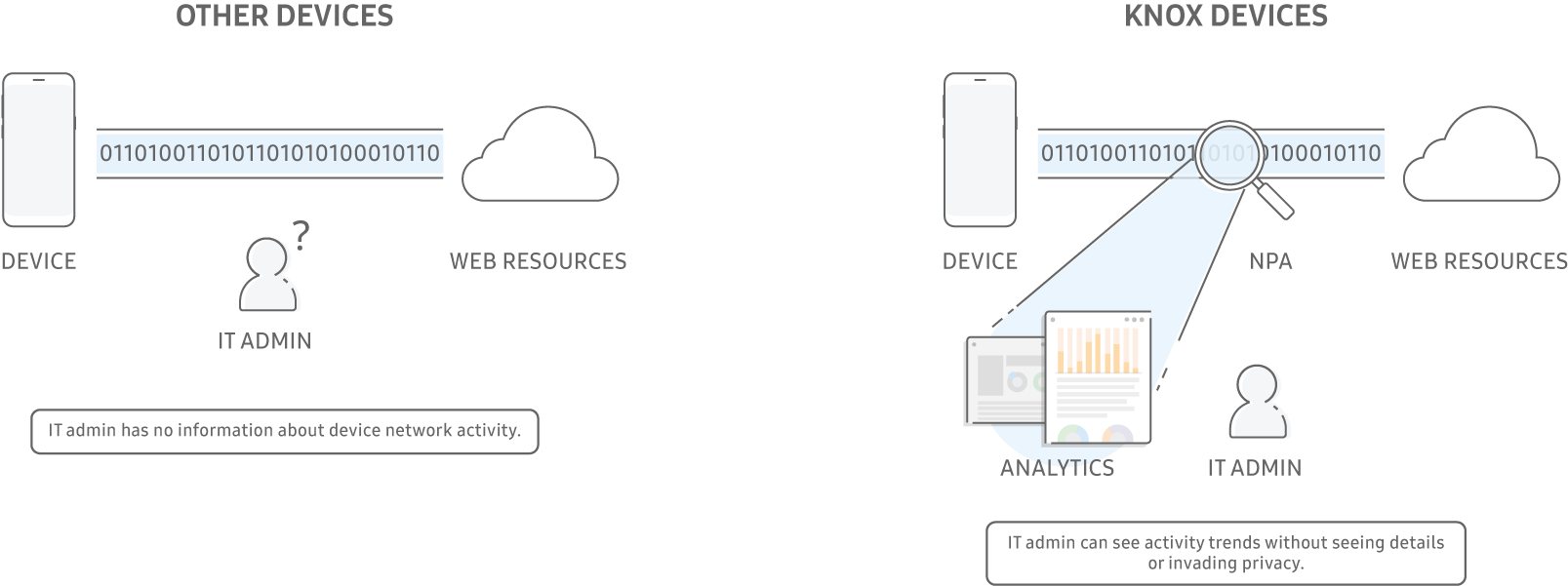

من وجهة نظر الإدارة ، عادة ما يشار إلى النقاط التالية:- . ( Samsung: ), : , , . , .

- . , . , , .

- . , , . , . ( ).

في الأساس ، هذه استفسارات واضحة. لكن تحقيقها ليس ممكنًا دائمًا نظرًا للقدرات المحدودة للمنصات المختلفة. في وقت من الأوقات ، ساعدنا Knox Platform For Enterprise ، وهو نوع من منصة Knox لمهام الشركات ، كثيرًا في حل هذه المشكلات. KPfE عبارة عن مجموعة من الأدوات (أدوات تطوير البرامج (SDK) ، والمرافق ، وخدمات الويب ، وآليات أجهزة الجهاز) التي توسع قدرات نظام التشغيل Android القياسي من حيث الإدارة والمراقبة. بشكل ملائم ، لاستخدام الوظيفة ، ليس من الضروري كتابة الكثير من التعليمات البرمجية ، هناك خيار لاستخدام Knox Service Plugin ، والذي تم تكوينه باستخدام OEMConfig (آلية Android القياسية للمؤسسات).في المكتب الروسي لشركة Samsung هناك متخصصون يقدمون المساعدة في هذا المجال ، ننتقل إليهم بأسئلة صعبة. هذا أمر نادر اليوم: في كثير من الأحيان حول قضايا التنمية عليك التواصل مع الزملاء من الهند أو الصين ، وهو أمر صعب للغاية بسبب حاجز اللغة واختلاف المنطقة الزمنية.أخيرا ، أود أن أتحدث عن السوق الروسية. هل لدى المشاريع المنفذة في بلدنا أي تفاصيل؟

السوق الروسية متأخرة قليلاً عن الاتجاهات العالمية. تنقل شركتنا هو في طور التكوين. وبسبب هذا ، تبدو القرارات المقبولة بشكل عام حتى الآن غريبة وغير قابلة للتطبيق.إن أوضح مثال على هذا التحيز هو السحابة. في كثير من الأحيان ، يرفض العملاء بشكل قاطع استخدام هذا النهج ، بحجة القرار مع عدم الثقة في أمن وموثوقية هذه الأنظمة. ونرى أن وجهة النظر هذه لم تعد ذات صلة اليوم. "غائم" لا يعني "غير موثوق به" أو "غير آمن". وقد ثبت ذلك من خلال تجربة العديد من الشركات الكبيرة التي عهدت إلى السحابة بجزء كبير من عملياتها التجارية - Netflix و Spotify وعدد من الشركات الأخرى. حقيقة أن الخدمة سيتم نشرها على موقعك لا تضمن أنها ستعمل دائمًا. في الواقع ، لا يستطيع سوى القليل الحفاظ على ظروف الخادم الخاصة بهم مقارنة بمركز البيانات المعتمد والمعتمد . دعم البرامج هو خط منفصل - يتكون أي نظام من عدد كبير من المكونات "غير المرئية" (نظام التشغيل ، وقاعدة البيانات ، وخادم الويب ، وما إلى ذلك) التي تتطلب دعمًا مستمرًا وتحديثات منتظمة. تلخيص: البنية التحتية الخاصة باهظة الثمن ومزعجة ، ولسوء الحظ ، لا يمكن الاعتماد عليها دائمًا. السحابة أرخص بكثير ، ويتولى مقدم الخدمة جميع أعمال الدعم والتحديث.بشكل منفصل ، تجدر الإشارة إلى متطلبات التصديق على القرارات التي يتخذها المنظمون ، على سبيل المثال ، للعمل مع البيانات الشخصية. هناك رأي بأن هذا غير ممكن على Android. تظهر تجربتنا أنه بالاقتران مع أدوات الأمان المعتمدة ، يمكن تحقيق ذلك حتى في المؤسسات ذات اللوائح الصارمة.(من المؤلف) نتمنى أن نكون قد تمكنا من تبديد بعض "قصص الرعب" ، وعلى الأقل سيتضح الآن أن كل شيء في الحياة أكثر تعقيدًا إلى حد ما من هذه الكوميديا: المصدر: Dilbert

المصدر: Dilbert الأسئلة المطروحة:

الأسئلة المطروحة:

فلاديمير كاراتشاروف ،

مدير

فريق تطوير الأعمال قبل البيع وما بعد البيع التابع

لمعهد سامسونج للبحث والتطوير في روسيا

أجاب:

أجاب:

أوليغ أسور ،

كبير المهندسين ،

معهد البحوث في SOKB